Налоговые ставки по земельному налогу. Какой налог установлен на земельный участок

Несанкционированный доступ к информации (НСД) — это доступ к данным, который нарушает правила разграничения доступа с реализацией определенных средств которые являются средствами вычислительной техники или автоматизированными системами. По мнению экспертов способами несанкционированного доступа есть:

- Склонение к сотрудничеству

- Инициативное сотрудничество

- Выпытывание, выведывание

- Подслушивание

- Хищение

- Наблюдение

- Подделка (изменение)

- Копирование

- Уничтожение

- Перехват

- Незаконное подключение

- Фотографирование

- Негласное ознакомление

Инициативное сотрудничество часто проявляется в определенных ситуациях, когда неудовлетворенные лица готовы ради наживы пойти на противоправные действия. Причины могут очень разные, это и финансовые, моральные, политические и тд. Такого человека легко убедить в сотрудничестве по предоставлении конфиденциальной информации предприятия, если конечно он имеет доступ.

Склонение к сотрудничеству — обычно это насильные методы со стороны злоумышленников. Такие методы основаны на запугивании, подкупе или шантаже. Склонение сотрудников проводится путем реальных угроз с преследованием шантажа. Это самый агрессивный способ из существующих, так как мирный визит может превратится в жестокие действия с целью устрашения.

Выпытывание,выведывание — это вид деятельности который основан на задавании сотруднику наивных вопросов, для получение определенной информации. Также выпытывать данные можно и ложными трудоустройствами или же другими действиями.

Подслушивание — это метод для промышленного шпионажа или разведки, который применяется специальными людьми (наблюдатели, информаторы) специальными средствами подслушиваниями. Подслушивание может реализовываться непосредственно восприятием акустических волн или же специальными средствами на расстоянии.

Наблюдение — это метод из разведки о статусе деятельности наблюдаемого. Такой метод ведется с помощью оптических приборов. Такой процесс занимает много времени и средств, по этому такой метод обычно реализуется целенаправленно, в определенное время с квалифицированными людьми.

Хищение — Это умышленное завладение чужими ресурсами, документами и тд. Грубо говоря, похищают все что плохо лежит, по этому нужно тщательно относится к конфиденциальным носителям данных.

Копирование — Обычно копируются документы которые содержат ценную информацию. Доступ получается нелегальным путем, зачастую из-за плохой СЗИ.

Подделка — это изменение данных которая в реалиях конкуренции имеет большие масштабы. Подделывают все, что бы получить ценные данные.

Уничтожение — Удаление данных на технических носителях информации. Если взять более абстрагировано, уничтожаются и люди, и документы и другие элементы информационной системы которые имеют некий смысл.

Незаконное подключение — понимают бесконтактное или контактное подключение к разным проводам разного назначения.

Перехват — это получение разведывательной информации за счет приема сигналов электромагнитной энергии пассивными методами приема. Перехвату подлежат любые сигналы в радиосвязи или же проводной связи.

Негласное ознакомление — это метод получения данных, к которым субъект не имеет доступа, но при определенных стечения обстоятельств может кое-что узнать. К примеру смотреть в экран ПЭВМ или же открыть документ лежащий на столе.

Фотографирование — метод получения изображения объектов на фотоматериале. Особенностью метода является получения детальных данных при дешифрировании снимка.

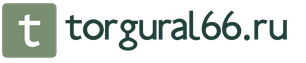

По мнению экспертов такой перечень есть не пересекаемым и независимым на определенном уровне абстракции. Он позволяет рассмотреть определенное множество выборок таких методов вместе. На рис.1 показана обобщенная модель способов НСД к источникам конфиденциальной информации.

Не секрет, что спецслужбы пристально следят за своими подопечными, при этом используя разные контрразведывательные . При этом нужно понимать, через какой способ получения информации есть несанкционированное получение доступа. Способ — это прием или порядок действий, которые приводят к реализации цели. Способ несанкционированного доступа (способ НСД) — это набор действий и приемов, с целью добывания данных незаконным путем с дополнительным воздействием на эту информацию.

В наше время способы НСД к данным разные: реализация специальных технических средств, использование прогрехов а системах, или другие как показано на рис.1. Кроме того, способы НСД напрямую связанны с особенностями источника конфиденциальных данных.

Имея набор источников

информации и набор способов НСД к ним, можно просчитать вероятность и построить модель их связи. Многие способы применимы к источникам — технические средства обработки и люди. Хоть и другие способы не к примеру не влияют на такие распространенные источники, их опасность может быть даже больше.

Степень опасности способа НСД смотрится по нанесенному ущербу. По сколько информация сегодня имеет свою цену, то сам факт приобретения информация приравнивается к получению денег. Злоумышленник преследует три цели:

- получить данные для конкурентов и продать.

- изменить данные в информационной сети. Дезинформация.

- Уничтожить данные.

Рисунок — 1 (для просмотра нажмите на картинку)

Рисунок — 1 (для просмотра нажмите на картинку)

Главная цель — добыть информацию о состоянии, составе и деятельности объектов конфиденциальных интересов для своих целей или обогащения. Другая цель — изменение информации, которая существует в информационной сети. Такой способ может привести к дезинформации в определенных областях деятельности, изменить результат поставленных задач. При этом очень сложно реализовать такую схему дезинформации, нужно провести целый комплекс действий и предусмотреть очень много событий. Самая опасная цель — это уничтожение данных. От задач зависит как и выбор действий, так и их качественный или количественные характеристики.

Способы НСД к информации с помощью технических средств

Любая электронная система, которая содержит совокупность узлов, элементов и проводников и обладает при этом источниками информационного сигнала — есть каналами утечки конфиденциальной информации. Способы НСД и каналы утечки объективно связанны. Варианты связей показаны В табл. 1.

Таблица — 1

От каждого источника образуется канал утечки данных при этом его конкретные параметры изучаются и испытываются способы атак в лабораториях. Действия могут быть активными и пассивными. К пассивным относят реализацию технических каналов утечки информации без прямого контакта или подключения. Способы обычно ориентированны на получение данных. Активные методы подключаются к линиям связи. Линии связи могут быть:

- Проводные (волоконно-оптические).

- Беспроводные (Wi-Fi).

Способы НСД к линиям связи

Зачастую в качестве линий связи используют телефонные линии или оптоволоконные линии. Способы прослушивания телефонных линий показаны на рис.2.

Рисунок — 2

Также есть системы прослушивания линий, которые не требуют прямого контакта с телефонной линией. Такие системы используют индуктивные методы съема данных. Такие системы не имеют широкого применения, так как они сильно большие из-за содержания несколько каскадов усиления слабого НЧ-сигнала и в добавок внешний источник питания.

Но на сегодня линии оптоколокна имеют более широкий спектр реализации. Информация по такому каналу передается в виде пульсирующего светового потока, на который не влияют магнитные и электрические помехи. Также по такому каналу тяжелее перехватить данные, что повышает безопасность передачи. При этом скорость передачи достигает Гигабайт/секунду. Для подключении к такому каналу связи, удаляют защитные слои кабеля. Потом стравливают светоотражающую оболочку и изгибают кабель по специальным углом, что бы снимать информацию. При этом сразу будет заметно падать мощность сигнала. Также можно бесконтактно подключатся к каналу связи, но для этого нужно иметь определенный уровень знаний и подготовки.

Способы НСД к беспроводным линиям связи

Транспортировка данных с помощью высокочастотных СЧВ и УКВ диапазонах дает возможность реализовать передачу информацию и компьютерную сеть там, где положить обычный проводные каналы есть сложно. В таких каналах связи передача информации возможно со скорость до 2 Мбит/с. При этом есть вероятность помех и перехвата информации. Перехват данных работает на основе перехвата электромагнитных излучений с дальнейшем анализом и расшифровывания. Перехват информации по таким каналам имеет свои особенности:

- данные можно получить без прямого контакта с источником;

- на сигнал не влияет ни время года/суток;

- прием данных проходит в реальном времени;

- перехват реализуется скрытно.

- дальность перехвата ограничена только характеристикой волн распространения.

Защиты от несанкционированного доступа

Существует байка о том, как нужно хранить информацию. Она должна быть в одном экземпляре на компьютере, который расположен в бронированном сейфе, отключенный от всех сетей и обесточенный. Такой метод мягко говоря, очень жестокий, однако и такие бывали случаи. Что бы защитить данные от НСД, нужно понять какой доступ считается санкционированным, а какой нет. Для этого нужно:

- разбить информацию на классы, которая обрабатывается или хранится на ПК

- разбить пользователей на классы по доступу к данным

- расставить эти классы в определенные связи обмена данным между собой

Системы защиты данных от НСД должно поддерживать реализацию следующих функций:

- аутентификация

- идентификация

- разграничение доступа пользователей к ЭВМ

- разграничение доступа пользователей к возможностями над информацией

- администрирование:

- обработка регистрационных журналов

- определение прав доступа к ресурсам

- запуск системы защиты на ЭВМ

- демонтированные системы защиты с ЭВМ

- Вывод на попытки НСД

- регистрация событий:

- нарушения прав доступа

- вход/выход пользователя из системы

- контроль работоспособности и целостности систем защиты

- поддержание информационной безопасности при ремонтно-профилактических работах и аварийных ситуациях

Права пользователей доступа к ресурсам описывают таблицы, на основе которых проводится проверка аутентификации пользователя по доступу. Если Пользователь не может получить запрашиваемые права доступа, значит регистрируется факт НСД и проводятся определенные действия.

Аутентификация и идентификация пользователя

Для доступа пользователю к ресурсам системы, он должен пройти процесс:

- Идентификации — процесс предоставления системы пользователем свое имя или другой идентификатор

- Аутентификация — процесс подтверждения системой пользователя на основе идентификатора и пароля или другой информации (см. , )

Исходя из этого, для проведения этих процедур, нужно что бы:

- была программа аутентификации

- у пользователя была в наличии уникальная информация

Есть две формы хранения идентификационных данных о пользователе, это внутренняя (запись в базе) или внешняя (карточка). Любому носителю информации, который нуждается в опознании системой, существует соответствие в системе аутентификации:

- ID i — неизменный идентификатор i-го пользователя, который для системы является аналогом имени пользователя

- K i — аутентифицирующие данные пользователя

Существует две типовые схема аутентификации и идентификации. Первая схема:

В такой схеме E i = F (ID i , K i), где невосстановимость K i считается как некий порог трудоемкость Т 0 для восстановления K i по E i и ID i . Для пары K i и K j возможное совпадение значений E. В связи с такой ситуацией, вероятность ложной аутентификации пользователей системы не должна превышать некий порог P 0 . На практике дают такие значения: T 0 = 10 20 ….10 30 , P 0 = 10 -7 ….10 -9 .

Для такой схемы существует протокол аутентификации и идентификации:

- Пользователь предоставляет свой идентификатор ID

- Вычисляется значение E = F(ID, K)

В другой схеме E i = F(S i , K i), где S — случайный вектор, который задается при создании идентификатора пользователя. F — функция, которая имеет аспект невосстановимости значения K i по E i и S i .

Протокол для второй схемы аутентификации и идентификации:

- Пользователь показывает системе свой идентификатор ID

- Если существует такой ID i , где ID=ID i , то идентификация пользователем пройдена успешно, иначе нет.

- По идентификатору ID выделяется вектор S

- Алгоритм аутентификации просит ввести пользователя его аутентификатор К

- Вычисляется значение E = F(S, K)

- Если E = E 1 то аутентификация пройдена, иначе нет.

Вторая схема используется в ОС UNIX. Пользователь в качестве идентификатора вводит свое имя (Login), а пароль в качестве аутентификатора. Функция F является алгоритмом шифрования DES. (см. )

В последнее время набирают обороты биометрические методы идентификации и аутентификации, этому способствует:

- Высокая степень доверенности по признакам из-за их уникальности

- Трудная фальсификация этих признаков

В качестве признаков пользователя может использоваться:

- отпечатки пальцев

- сетчатка глаз и узор радужной оболочки

- форма руки

- форма ушей

- форма лица

- особенности голоса

- рукописный почерк

При прохождении регистрации пользователь должен показать свои биометрические признаки. Сканированный образ сравнивается с образом который существует в базе данных. Системы идентификации по глазу имеют вероятность повторения данных характеристик — 10 -78 . Таким системы наиболее надежные среди остальных биометрических систем. Такие системы применяются в зонах оборонительных и военных объектов. Системы идентификации по отпечаткам пальцев самые распространенные. Причиной массовости заключается в том, что существует большая база по отпечаткам пальцев. Спасибо полиции. Системы идентификации по лицу и голосу самые доступные из-за их дешевизны. Такие системы применяются при удаленной идентификации, к примеру в сетях.

Нужно отметить, что использование биометрических характеристик для идентификации субъектов пока не получило надлежащего нормативно-правового обеспечения, в виде стандартов. Поэтому применение таких систем допускается только там, где идет обработка данных которые составляют коммерческую или служебную тайну.

Взаимная проверка подлинности пользователей

Стороны, которые вступают в информационный обмен нуждаются в взаимной аутентификации. Такой процесс обычно реализуется в начале сеанса обмена. Для проверки подлинности, существуют способы:

- механизм отметки-времени (временной штепмель )

- механизм запроса-ответа

Механизм запроса-ответа подразумевает ситуацию, когда пользователь А хочет быть уверен, данные которые подсылает пользователь В не фальшивые. Для этого пользователь А отправляет непредсказуемый элемент — запрос Х , над которым пользователь В должен выполнить заранее оговоренную операцию, и отправить результат пользователю А. Пользователь А проверяет результат с тем, что должен был выйти. Недостаток такого метода заключается в том, что можно восстановить закономерность между запросом и ответом.

Механизм отметки времени подразумевает регистрацию времени для каждого отправленного сообщения. В таком случае пользователь сети может определить насколько устарело сообщение. В обоих случая дополнительно нужно применять шифрование.

Также есть механизм рукопожатия , который основан на предыдущих двух механизмах и заключается в взаимной проверке ключей, который используют стороны обмена. Такой принцип используют для создания соединения между хостом-компьютером и тд в сетях.

В качестве примера, рассмотрим двух пользователей А и В, которые разделяют один и тот же секретный ключ K AB .

- Пользователь А инициирует механизм, и отправляет пользователю В свой идентификатор ID A в открытой форме

- Пользователь В получает идентификатор ID A , находит ключ K AB для дальнейшего использования

- Пользователь А генерирует последовательность S с помощью генератора PG и отправляет пользователю В в виде криптограммы E K AB S

- Пользователь В расшифровывает эту криптограмму

- Оба пользователя изменяют последовательность S, с помощью односторонней функцией f

- Пользователь В шифрует сообщение f(S), и отправляет криптограмму E K AB (f(S)) пользователю А

- Пользователь А расшифровывает такую криптограмму, и сравнивает f(S) исходное и расшифрованное. Если они равны, то подлинность пользователя В для пользователя А доказана.

Пользователь В доказывает подлинность А таким же способом. Плюсом такого механизма это то, участники связи не получают никакой секретной информации во время механизма.

Также можно использовать DLP системы. Такие системы основаны на анализе потоков данных, которые пересекаются с данными защищаемой информационной системы. При срабатывании сигнатуры, срабатывает активный элемент системы, и передача пакета, потока, сессии блокируется. Такие системы базируются на двух методах. Первым анализирует формальные признаки информации. К примеру метки, значение хеш-функций и др. Такой способ разрешает избежать ложных срабатываний (ошибки 1го рода), но для этого документы нужно обработать дополнительной классификацией. Другом способ — анализ контента. Он допускает ложные срабатывания, но разрешает выявить пересылку конфиденциальных данных не только среди обработанных документов. Основной задачей таких систем это предотвращения передачи конфиденциальных данных за пределы информационной системы. Такая утечка может быть намеренной или ненамеренной. Практика показывает, что 75% инцидентов происходит не специально, а из-за ошибок, небрежности или невнимательности самих сотрудников. Такие утечки выявить не сложно, сложнее выявить специальные атаки. Исход борьбы зависит от многих параметров, и гарантировать 100% успех невозможно.

Делая итог, нужно отметить, что НСД является намеренной угрозой с доступом к . Существует множество способов как это сделать. Службе информационной безопасности нужно тщательно следить за информационными потоками а так же за пользователями информационной системы. С развитием технологий появляются новые методы НСД и их реализации. Нужно начальству выделять ресурсы для обновления и улучшения системы защиты информационной системы, так как со временем она устаревает и теряет возможность препятствовать новым атакам. Нужно помнить, что абсолютной защиты нету, но нужно стремится к ней.

Несанкционированный доступ (НД) - это преднамеренное противоправное овладение конфиденциальной информацией лицом, не имеющим права доступа к охраняемым сведениям. Наиболее распространенными путями НД к информации являются:

- применение подслушивающих устройств;

- дистанционное фотографирование;

- хищение носителей информации и документальных отходов;

- чтение остаточной информации в памяти системы после выполнения санкционированных запросов;

- незаконное подключение к аппаратуре и линиям связи специально разработанных аппаратных средств, обеспечивающих доступ к информации;

- злоумышленный вывод из строя механизмов защиты;

- копирование носителей информации с преодолением мер защиты;

- маскировка под зарегистрированного пользователя;

- расшифровка зашифрованной информации;

- информационные инфекции и др.

Некоторые из перечисленных способов НД требуют достаточно больших технических знаний и соответствующих аппаратных или программных разработок, другие - достаточно примитивны. Независимо от путей утечка информации может привести к значительному ущербу для организации и пользователей.

Большинство из перечисленных технических путей НД поддаются надежной блокировке при правильно разработанной и реализованной на практике системе обеспечения безопасности. Однако зачастую ущерб наносится не из-за «злого умысла», а из-за элементарных ошибок пользователей, которые случайно портят или удаляют жизненно важные данные.

Несмотря на существенное различие размеров наносимого материального ущерба, нельзя не отметить, что проблема защиты информации актуальна не только для юридических лиц. С ней может столкнуться любой пользователь как на работе, так и дома. В связи с этим всем пользователям необходимо осознавать меру ответственности и соблюдать элементарные правила обработки, передачи и использования информации.

К защитным механизмам, направленным на решение проблемы НД к информации, относятся:

- управление доступом - методы защиты информации регулированием использования всех ресурсов информационной системы;

- регистрация и учет - ведение журналов и статистики обращений к защищаемым ресурсам;

- использование различных механизмов шифрования (криптографическое закрытие информации) - эти методы защиты широко применяются при обработке и хранении информации на магнитных носителях, а также ее передаче по каналам связи большой протяженности;

- законодательные меры - определяются законодательными актами страны, которыми регламентируются правила пользования, обработки и передачи информации ограниченного доступа и устанавливаются меры ответственности за нарушение этих правил;

- физические меры - включают в себя различные инженерные устройства и сооружения, препятствующие физическому

проникновению злоумышленников на объекты защиты и осуществляющие защиту персонала, материальных средств, информации от противоправных действий.

Управление доступом

Можно выделить три обобщенных механизма управления доступом к данным: идентификация пользователя, непосредственная (физическая) защита данных и поддержка прав доступа пользователя к данным с возможностью их передачи.

Идентификация пользователей определяет шкалу доступа к различным базам данных или частям баз данных (отношениям или атрибутам). Это, по существу, информационный табель о рангах. Физическая защита данных больше относится к организационным мероприятиям, хотя отдельные вопросы могут касаться непосредственно данных, например их кодирование. И, наконец, средства поддержки и передачи прав доступа должны строго задавать характер дифференцированного общения с данными.

Метод защиты при помощи программных паролей. Согласно этому методу, реализуемому программными средствами, процедура общения пользователя с ПК построена так, что запрещается доступ к операционной системе или определенным файлам до тех пор, пока не будет введен пароль. Пароль держится пользователем в тайне и периодически меняется, чтобы предотвратить несанкционированное его использование.

Метод паролей является самым простым и дешевым, однако не обеспечивает надежной защиты. Не секрет, что пароль можно подсмотреть или подобрать, используя метод проб и ошибок или специальные программы, и получить доступ к данным. Более того, основная уязвимость метода паролей заключается в том, что пользователи зачастую выбирают очень простые и легкие для запоминания (и тем самым для разгадывания) пароли, которые не меняются длительное время, а нередко остаются прежними и при смене пользователя. Несмотря на указанные недостатки, применение метода паролей во многих случаях следует считать рациональным даже при наличии других аппаратных и программных методов защиты. Обычно метод программных паролей сочетается с другими программными методами, определяющими ограничения по видам и объектам доступа.

Проблема защиты информации от несанкционированного доступа особо обострилась с широким распространением локальных и, особенно, глобальных компьютерных сетей. В связи с этим, помимо контроля доступа, необходимым элементом защиты информации в компьютерных сетях является разграничение полномочий пользователей.

В компьютерных сетях при организации контроля доступа и разграничения полномочий пользователей чаще всего используются встроенные средства сетевых операционных систем (ОС). Использование защищенных операционных систем является одним из важнейших условий построения современных информационных систем. Например, ОС UNIX позволяет владельцу файлов предоставлять права другим пользователям - только читать или записывать, для каждого из своих файлов. Наибольшее распространение в нашей стране получает ОС Windows NT, в которой появляется все больше возможностей для построения сети, действительно защищенной от НД к информации. ОС NetWare помимо стандартных средств ограничения доступа, таких как система паролей и разграничения полномочий, имеет ряд новых возможностей, обеспечивающих первый класс защиты данных, предусматривает возможность кодирования данных по принципу «открытого ключа» (алгоритм RSA) с формированием электронной подписи для передаваемых по сети пакетов.

В то же время в такой системе организации защиты все равно остается слабое место: уровень доступа и возможность входа в систему определяются паролем. Для исключения возможности неавторизованного входа в компьютерную сеть в последнее время используется комбинированный подход - пароль + идентификация пользователя по персональному «ключу». В качестве «ключа» может использоваться пластиковая карта (магнитная или со встроенной микросхемой - smart-card) или различные устройства для идентификации личности по биометрической информации - по радужной оболочке глаза или отпечатков пальцев, размерам кисти руки и т. д.

Пластиковые карточки с магнитной полосой можно легко подделать. Более высокую степень надежности обеспечивают смарт-карты - так называемые микропроцессорные карточки (МП-кар-точки). Их надежность обусловлена в первую очередь невозможностью копирования или подделки кустарным способом. Кроме того, при производстве карточек в каждую микросхему заносится уникальный код, который невозможно продублировать. При выдаче карточки пользователю на нее наносится один или несколько паролей, известных только ее владельцу. Для некоторых видов МП-карточек попытка несанкционированного использования заканчивается ее автоматическим «закрытием». Чтобы восстановить работоспособность такой карточки, ее необходимо предъявить в соответствующую инстанцию. Кроме того, технология МП-карто-чек обеспечивает шифрование записанных на ней данных в соответствии со стандартом DES. Установка специального считывающего устройства МП - карточек возможна не только на входе в помещения, где расположены компьютеры, но и непосредственно на рабочих станциях и серверах сети.

Этот подход значительно надежнее применения паролей, поскольку, если пароль подглядели, пользователь об этом может не знать, если же пропала карточка, можно принять меры немедленно.

Смарт-карты управления доступом позволяют реализовать, в частности, такие функции, как контроль входа, доступ к устройствам персонального компьютера, доступ к программам, файлам и командам. Кроме того, возможно также осуществление контрольных функций, в частности, регистрация попыток нарушения доступа к ресурсам, использования запрещенных утилит, программ, команд DOS.

По мере расширения деятельности предприятий, роста численности персонала и появления новых филиалов возникает необходимость доступа удаленных пользователей (или групп пользователей) к вычислительным и информационным ресурсам главного офиса компании. Чаще всего для организации удаленного доступа используются кабельные линии (обычные телефонные или выделенные) и радиоканалы. В связи с этим защита информации, передаваемой по каналам удаленного доступа, требует особого подхода.

В частности, в мостах и маршрутизаторах удаленного доступа применяется сегментация пакетов - их разделение и передача параллельно по двум линиям, - что делает невозможным «перехват» данных при незаконном подключении «хакера» к одной из линий. К тому же используемая при передаче данных процедура сжатия передаваемых пакетов гарантирует невозможность расшифровки «перехваченных» данных. Кроме того, мосты и маршрутизаторы удаленного доступа могут быть запрограммированы таким образом, что удаленные пользователи будут ограничены в доступе к отдельным ресурсам сети главного терминала.

Метод автоматического обратного вызова может обеспечивать более надежную защиту системы от несанкционированного доступа, чем простые программные пароли. В данном случае пользователю нет необходимости запоминать пароли и следить за соблюдением их секретности. Идея системы с обратным вызовом достаточно проста. Удаленные от центральной базы пользователи не могут непосредственно с ней обращаться. Вначале они получают доступ к специальной программе, которой сообщают соответствующие идентификационные коды. После этого разрывается связь и производится проверка идентификационных кодов. В случае если код, посланный по каналу связи, правильный, то производится обратный вызов пользователя с одновременной фиксацией даты, времени и номера телефона. К недостатку рассматриваемого метода следует отнести низкую скорость обмена - среднее время задержки может исчисляться десятками секунд.

Метод шифрования данных

В переводе с греческого языка слово криптография означает тайнопись. Это один из наиболее эффективных методов защиты. Он может быть особенно полезен для усложнения процедуры несанкционированного доступа, даже если обычные средства защиты удалось обойти. В отличие от рассмотренных выше методов криптография не прячет передаваемые сообщения, а преобразует их в форму, недоступную для понимания лицами, не имеющими прав доступа к ним, обеспечивает целостность и подлинность информации в процессе информационного взаимодействия.

Готовая к передаче информация зашифровывается при помощи некоторого алгоритма шифрования и ключа шифрования. В результате этих действий она преобразуется в шифрограмму, т. е. закрытый текст или графическое изображение, и в таком виде передается по каналу связи. Получаемые зашифрованные выходные данные не может понять никто, кроме владельца ключа.

Под шифром обычно понимается семейство обратимых преобразований, каждое из которых определяется некоторым параметром, называемым ключом, а также порядком применения данного преобразования, называемым режимом шифрования. Обычно ключ представляет собой некоторую буквенную или числовую последовательность.

Каждое преобразование однозначно определяется ключом и описывается некоторым алгоритмом шифрования. Например, алгоритм шифрования может предусмотреть замену каждой буквы алфавита числом, а ключом при этом может служить порядок номеров букв этого алфавита. Чтобы обмен зашифрованными данными проходил успешно, отправителю и получателю необходимо знать правильный ключ и хранить его в тайне.

Один и тот же алгоритм может применяться для шифрования в различных режимах. Каждый режим шифрования имеет как свои преимущества, так и недостатки. Поэтому выбор режима зависит от конкретной ситуации. При расшифровывании используется криптографический алгоритм, который в общем случае может отличаться от алгоритма, применяемого для шифрования, следовательно, могут различаться и соответствующие ключи. Пару алгоритмов шифрования и расшифрования называют криптосистемой (шифросистемой), а реализующие их устройства - шифротехникой.

Различают симметричные и асимметричные криптосистемы. В симметричных криптосистемах для шифрования и расшифрования используется одинаковый закрытый ключ. В асимметричных криптосистемах ключи для шифрования и расшифрования различны, причем один из них закрытый, а другой открытый (общедоступный).

Существует довольно много различных алгоритмов криптографической защиты информации, например DES, RSA, ГОСТ 28147-89 и др. Выбор способа шифрования зависит от особенностей передаваемой информации, ее объема и требуемой скорости передачи, а также возможностей владельцев (стоимость применяемых технических устройств, надежность функционирования и т. д.).

Шифрование данных традиционно использовалось правительственными и оборонными департаментами, но в связи с изменением потребностей и некоторые наиболее солидные компании начинают использовать возможности, предоставляемые шифрованием для обеспечения конфиденциальности информации. Финансовые службы компаний (прежде всего в США) представляют важную и большую пользовательскую базу, и часто специфические требования предъявляются к алгоритму, используемому в процессе шиф-

рования. Стандарт шифрования данных DES (Data Encryption Standart) был разработан фирмой IBM в начале 1970-х гг. и в настоящее время является правительственным стандартом для шифрования цифровой информации. Он рекомендован Ассоциацией американских банкиров. Сложный алгоритм DES использует ключ длиной 56 битов и 8 битов проверки на четность и требует от злоумышленника перебора 72 квадриллионов возможных ключевых комбинаций, обеспечивая высокую степень защиты при небольших расходах. При частой смене ключей алгоритм удовлетворительно решает проблему превращения конфиденциальной информации в недоступную. В то же время рынок коммерческих систем не всегда требует такой строгой защиты, как правительственные или оборонные ведомства, поэтому возможно применение продуктов и другого типа, например PGP (Pretty Good Privacy). Шифрование данных может осуществляться в режимах On-line (в темпе поступления информации) и Off-line (автономном).

Алгоритм RSA был изобретен Р.Л. Райвестом, А. Шамиром и Л. Альдеманом в 1978 г. и представляет собой значительный шаг в криптографии. Этот алгоритм также был принят в качестве стандарта Национальным бюро стандартов.

DES технически является симметричным алгоритмом, а RSA - асимметричным - это система коллективного пользования, в которой каждый пользователь имеет два ключа, причем только один секретный. Открытый ключ используется для шифрования сообщения пользователем, но только определенный получатель может расшифровать его своим секретным ключом; открытый ключ для этого бесполезен. Это делает ненужными секретные соглашения о передаче ключей между корреспондентами. DES определяет длину данных и ключа в битах, a RSA может быть реализован при любой длине ключа. Чем длиннее ключ, тем выше уровень безопасности (но становится длительнее и процесс шифрования и дешифрования). Если ключи DES можно сгенерировать за микросекунды, то примерное время генерации ключа RSA - десятки секунд. Поэтому открытые ключи RSA предпочитают разработчики программных средств, а секретные ключи DES - разработчики аппаратуры.

При обмене электронной документацией может возникнуть ситуация отказа одной из сторон от своих обязательств (отказ от авторства), а также фальсификация сообщений, полученных от отправителя (приписывание авторства). Основным механизмом решения этой проблемы становится создание аналога рукописной подписи - электронная цифровая подпись (ЦП). К ЦП предъявляют два основных требования: высокая сложность фальсификации и легкость проверки.

Для создания ЦП можно использовать как симметричные, так и асимметричные шифросистемы. В первом случае подписью может служить само зашифрованное на секретном ключе сообщение. Но после каждой проверки секретный ключ становится известным. Для выхода из этой ситуации необходимо введение третьей стороны - посредника, которому доверяют любые стороны, осуществляющего перешифрование сообщений с ключа одного из абонентов на ключ другого.

Асимметричные шифросистемы обладают всеми свойствами, необходимыми для ЦП. В них возможны два подхода к построению ЦП.

- 1. Преобразование сообщения в форму, по которой можно восстановить само сообщение и, тем самым, проверить правильность самой подписи.

- 2. Подпись вычисляется и передается вместе с исходным сообщением.

Таким образом, для разных шифров задача дешифрования - расшифровки сообщения, если ключ неизвестен, имеет различную сложность. Уровень сложности этой задачи и определяет главное свойство шифра - способность противостоять попыткам противника завладеть защищаемой информацией. В связи с этим говорят о криптографической стойкости шифра, различая более стойкие и менее стойкие шифры. Характеристики наиболее популярных методов шифрования приведены в табл. 10.1.

Таблица 10.1. Характеристики наиболее распространенных методов шифрования

При рассмотрении вопросов, связанных с получением информации, хранящейся и обрабатываемой в компьютерных системах, под основными способами несанкционированного доступа предполагались следующие:

Преодоление программных средств защиты;

Несанкционированное копирование информации;

Перехват информации в каналах связи;

Использование программных закладок;

Использование аппаратных закладок;

Перехват побочных электромагнитных излучений и наводок (ПЭМИН).

При рассмотрении методов защиты мы не будем разделять их по вышеперечисленным способам, так как во многих случаях одни и те же методы оказываются эффективным средством предотвращения различных видов несанкционированного доступа.

Основными способами защиты являются следующие:

Аутентификация пользователей на этапе регистрации их полномочий;

Физическая защита компьютерных систем;

Выявление программных и аппаратных закладок;

Кодирование информации.

Эти (и другие) способы в тех или иных сочетаниях реализованы в программных и программно-аппаратных системах защиты компьютерной информации от несанкционированного доступа. Некоторые из этих систем будут описаны ниже.

Естественно, что для защиты компьютерной информации должен применяться весь комплекс организационных и технических мероприятий, включая физическую охрану территории, введение пропускного режима, осуществление линейного и пространственного зашумления, выявление закладных устройств и т. д. Но они характерны для любых информационных систем, поэтому здесь отдельно рассматриваться не будут.

Аутентификация пользователей на этапе регистрации их полномочий. Разграничение доступа пользователей к ресурсам вычислительных средств сопряжено с использованием таких понятий, как идентификация и аутентификация.

Идентификация - это присвоение субъекту (человеку) или объекту (компьютеру, диску и т. п.) индивидуального образа, имени или числа, по которому он будет опознаваться в системе.

Аутентификация - проверка подлинности объекта или субъекта на основе его идентификационных признаков.

Установление подлинности может производиться человеком, аппаратным устройством или программой вычислительной системы. В автоматизированных устройствах аутентификации в качестве идентификатора обычно используются:

индивидуальные физиологические признаки: отпечаток пальца (рис. 185), контур ладони (рис. 189), изображение сетчатки глаза и др.

Рис. 185. Внешний вид устройства аутентификации по отпечатку пальца

Рис. 186. Внешний вид устройства аутентификации по контур ладони пароли;

специальные устройства-идентификаторы (ТоисЬ Метогу), выполненные в виде брелков - «таблеток», пластиковых магнитных карт и т.п., опознаваемых с помощью специальных устройств считывания информации (см. рис. 187).

Рис. 187. Устройство считывания установленное на компьютере

Каждый из этих признаков обладает своими достоинствами и недостатками. Так, например, пароли часто бывают тривиальными и легко угадываются, кроме того пользователи обычно их записывают в блокнотах; индивидуальные физиологические признаки человека могут изменяться (например, порез пальца руки); устройство-идентификатор может быть утеряно пользователем или украдено у него. Поэтому в настоящее время в системах аутентификации стараются комплексировать разные виды идентификационных признаков: пароль - отпечаток руки, пароль -магнитная карта и т. д.

В результате аутентификации происходит определение полномочий пользователя по допуску к ресурсам вычислительной системы (файлам, базам данных, сегментам памяти) и по видам производимых операций (чтение, запись, выполнение и т. д.).

Проведение аутентификации - принципиально необходимый процесс, присущий всем системам защиты, информации, роль ее особенно возрастает при удаленном доступе в сети.

Физическая защита компьютерных систем предполагает применение таких устройств, которые бы исключали доступ к информации без нарушения физической целостности персонального компьютера.

В ряде случаев принципиальным оказывается применение мер, исключающих негласный (в том числе и регулярный) доступ к компьютеру с целью копирования или модифицирования информации. Для решения этой задачи как нельзя лучше подходят средства физической защиты.

1. Опечатывание системного блока и других элементов компьютерной системы специальными пломбами или печатью руководителя службы безопасности.

Опечатывание системного блока позволяет исключить бесконтрольный несанкционированный доступ к информации на жестком диске (в обход установленной системы защиты) посредством извлечения диска и подключения его к другому компьютеру. Кроме того, данная процедура позволяет устранить опасность нахождения в вашем вычислительном средстве аппаратных закладок, естественно, если вы позаботились провести проверку на их отсутствие до опечатывания компьютера. Не поленитесь после проверки провести опломбирование и всех других компонентов, включая коммутационные кабели, так как современные технологии позволяют установить закладки и в них.

2. Установка специальных вставок в «карман» гибкого дисковода, оборудованных замком с фиксацией на ключ.

Данная мера может применяться как средство защиты от негласного копирования информации, от заражения компьютера вирусами и программными закладками.

3. Применение специальных замков, блокирующих клавиатуру компьютера. Это эффективное средство защиты информации от возможной преднамеренной модификации, а также от заражения компьютерными вирусами и установки программных закладок.

4. Организация хранения магнитных и оптических носителей информации в сейфах либо в запирающихся на замок специальных дискетницах. Позволяет исключить негласное копирование информации с этих носителей, модификацию ее, заражение компьютерными вирусами, внедрение программных закладок.

Выявление программных и аппаратных закладок. Устранение программных закладок в персональном компьютере задача близкая по своей сути к задаче борьбы с компьютерными вирусами. Дело в том, что в настоящее время не существует четкой классификации программ с потенциально опасными воздействиями. Так, например, обычно выделяют программы типа «троянский конь», логические бомбы, вирусы и некоторые другие.

Под «троянским конем» при этом понимают программы, предназначенные для решения каких-то тайных задач, но замаскированные под «благородные» программные продукты. Классическим примером «троянцев» могут служить программы, выявленные в некоторых программах обеспечения финансовых операций локальных банковских сетей. Программы эти совершали операцию зачисления на счет ее владельцев сумм, эквивалентных «полкопейке». Такие суммы, возникающие в результате банковских пересчетных операций, должны округляться, поэтому исчезновение их оставалось незамеченным. Выявлено воровство было только благодаря быстрому росту личных счетов сотрудников, отвечающих за программное обеспечение. Небывалый рост происходил вследствие огромного числа пересчетных операций. К программам типа «троянский конь» относятся и программные закладки, рассмотренные выше.

К логическим бомбам относят, как правило, программы, совершающие свои деструктивные действия при выполнении каких-то условий например, если тринадцатый день месяца приходится на пятницу, наступает 26 апреля и т. д.

Под вирусами, как отмечалось выше, понимаются программы способные к «размножению» и совершению негативных действий.

Об условности такой классификации можно говорить на том основании, что пример с программой-закладкой в финансовой системе банка может быть отнесен и к логической бомбе, так как событие зачисления «пол-копейки» на личный счет наступало в результате выполнения условия - дробного остатка в результате операции над денежной суммой. Логическая бомба «пятница, тринадцатое» есть ничто иное как вирус, так как обладает способностью к заражению других программ. Да и вообще, программы-закладки могут внедряться в компьютер не только в результате их прямого внесения в текст конкретных программных продуктов, а и подобно вирусу благодаря указанию им конкретного адреса для будущего размещения и точек входа.

Из вышесказанного следует, что для защиты вашего компьютера от программных закладок необходимо соблюдать все требования, изложенные при рассмотрении вопросов борьбы с компьютерными вирусами. Кроме того, необходимо исключить бесконтрольный доступ к вашим вычислительным средствам посторонних лиц, что может быть обеспечено, в том числе, благодаря применению уже рассмотренных средств физической защиты.

Что же касается вопросов борьбы с программными закладками - перехватчиками паролей, то здесь следует отметить следующие меры.

1. Требования по защите от программ-имитаторов системы регистрации:

Системный процесс, который получает от пользователя его имя и пароль при регистрации, должен иметь свой рабочий стол, недоступный другим программным продуктам;

Ввод идентификационных признаков пользователя (например, пароля) должен осуществляться с использованием комбинаций клавиш, недоступных другим прикладным программам;

Время на аутентификацию должно быть ограничено (примерно 30 с), что позволит выявлять программы-имитаторы по факту длительного нахождения на экране монитора регистрационного окна.

2. Условия, обеспечивающие защиту от программ-перехватчиков паролей типа фильтр:

Запретить переключение раскладок клавиатур во время ввода пароля;

Обеспечить доступ к возможностям конфигурации цепочек программных модулей и к самим модулям, участвующим в работе с паролем пользователя, только системному администратору.

3. Защита от проникновения заместителей программных модулей системы аутентификации не предусматривает каких-то определенных рекомендаций, а может быть реализована только на основе проведения перманентной продуманной политики руководителя службы безопасности и системного администратора; некоторым утешением здесь может служить малая вероятность применения вашими конкурентами программ-заместителей ввиду сложности их практической реализации.

Наиболее полно всем изложенным требованиям по защите от программных закладок -перехватчиков паролей отвечает операционная система Windows NT и отчасти UNIX.

Выявлением аппаратных закладок профессионально могут заниматься только организации, имеющие лицензию от Федерального агентства правительственной связи и информации на этот вид деятельности. Эти организации обладают соответствующей аппаратурой, методиками и подготовленным персоналом. Кустарно можно выявить только самке примитивные аппаратные закладки. Если же вы испытываете определенные финансовые трудности и не можете себе позволить заключить соответствующий договор, то предпримите хотя бы меры физической защиты вашего компьютера.

Кодирование информации обеспечивает самый высокий уровень защиты от несанкционированного доступа. В качестве простейшего вида кодирования может рассматриваться обычная компрессия данных с помощью программ-архиваторов, но так как защитить она может лишь от неквалифицированного пользователя, то и рассматриваться архивирование как самостоятельный способ защиты не должно. Однако такое кодирование позволяет повысить криптостойкость других методов при их совместном использовании.

Не касаясь основных методов кодирования рассмотрим только примеры программно-аппаратных и программных систем защиты информации, в которых кодирование выступает одним из равноправных элементов наряду с другими методами защиты.

Программно-аппаратный комплекс «Аккорд». В его состав входит одноплатовый контроллер, вставляемый в свободный слот компьютера, контактное устройство аутентификации, программное обеспечение и персональные идентификаторы DS199x Touch Memory в виде таблетки. Контактное устройство (съемник информации) устанавливается на передней панели компьютера, а аутентификация осуществляется путем прикосновения «таблетки» (идентификатора) к съемнику. Процесс аутентификации осуществляется до загрузки операционной системы. Ко-

дирование информации предусмотрено как дополнительная функция и осуществляется с помощью дополнительного программного обеспечения.

Программно-аппаратный комплекс «Dallas LockЗ.1». Предоставляет широкие возможности по защите информации, в том числе: обеспечивает регистрацию пользователей до загрузки операционной системы и только по предъявлению личной электронной карты Touch Memory и вводе пароля; реализует автоматическую и принудительную блокировку компьютера с гашением экрана монитора на время отсутствия зарегистрированного пользователя; осуществляет гарантированное стирание файлов при их удалении; выполняет помехоустойчивое кодирование файлов.

Программная система защиты информации «Кобра». Осуществляет аутентификацию пользователей по паролю и разграничение их полномочий. Позволяет работать в режиме прозрачного шифрования. Обеспечивает высокую степень защиты информации в персональных ЭВМ.

Программная система защиты «Снег-1.0». Предназначена для контроля и разграничения доступа к информации, хранящейся в персональном компьютере, а также защиту информационных ресурсов рабочей станции локальной вычислительной сети. «Снег-1.0» включает в себя сертифицированную систему кодирования информации «Иней», построенную с использованием стандартного алгоритма криптографического преобразования данных ГОСТ 28147-89.

В качестве примера системы, выполняющей только кодирование информации, можно привести устройство «Криптон-ЗМ».

Напоминаем, что в данном подразделе рассматривались методы защиты, характерные исключительно для компьютерных сетей. Однако полноценная защита информации в вычислительных средствах невозможна без комплексного применения всех вышеописанных организационных и технических мер.

Если работа вашей фирмы связана с выполнением государственного заказа, то скорее всего вам не обойтись без получения лицензии на работу с государственной тайной, а следовательно и проверки аппаратуры на наличие возможно внедренных «закладок» и на наличие и опасность технических каналов утечки информации. Однако если такой необходимости нет, то в ряде случаев можно обойтись и своими силами, так как стоимость подобных работ все же достаточно высока.

Хакеры и вирусы на AS/400? Это невозможно. Они пиратствуют только на Unix и ПК.

Я вспоминаю фильм "Парк юрского периода", в конце которого девочка подходит к компьютеру, на котором была совершена диверсия, приведшая к выходу динозавров на свободу. "Это Unix!" - восклицает она, вскрывает его защиту и немедленно устраняет неполадки. Тут я сказал про себя: "Конечно, чего же Вы хотели от Unix". А в фильме "День независимости" вирус был запущен в компьютер космического корабля пришельцев. Большинство зрителей до этого и не подозревали, что инопланетяне используют компьютеры Apple Macintosh. Но, слава Богу, это оказалось именно так, вирус сработал, и наш мир был спасен.

Вообще, в фильмах часто злодеи проникают в чужие компьютеры, или недовольный сотрудник внедряет вирус в компьютерную сеть фирмы. Приятно сознавать, что ничего подобного на AS/400 произойти не может. Или всетаки может?

Как и многие другие функции, в AS/400, в отличие от большинства иных систем, защита была встроена с самого начала, а не добавлена уже после создания. Однако никакие средства защиты не помогут, если их не использовать, а многие пользователи AS/400 так и делают. Например, в среде клиент/ сервер необходимо принимать специальные меры для защиты данных AS/400 от незащищенных клиентов, таких как Windows 95 и Windows NT. Более того, в современном сетевом мире многие AS/400 подключены к Интернету, в этом случае также следует применять определенные средства защиты информационных ресурсов. По счастью, интегрированные средства защиты AS/400 обеспечивают крепкий фундамент безопасности всей системы. В этой лекции мы рассмотрим средства защиты AS/400 и обсудим, как лучше использовать их.

Интегрированная защита

В прошлом защитить вычислительную систему было относительно легко. Обычно, было достаточно вставить замок в дверь машинного зала и заставить конечных пользователей вводить при входе в систему пароль . Современный мир уже не так прост. Наибольшей степени опасности подвергаются AS/400, включенные в вычислительную сеть : во внутрифирменную ЛВС или в глобальную сеть , например в Интернет . В любом случае, AS/400 предоставляет средства для минимизации или полного устранения риска несанкционированного доступа. Проблемы защиты вычислительной системы очень похожи на те, что возникают при защите дома или автомобиля: Вы должны правильно рассчитать соотношение цены и допустимой степени риска.

Очевидно, что в разных ситуациях AS/400 нужен разный уровень защиты. У пользователя должна быть возможность самостоятельного выбрать этот уровень. Хорошая система защиты разработана так, чтобы компьютер мог работать вообще без защиты, с ограниченной защитой или с полной защитой, но во всех случаях система защиты должна быть активна.

И сейчас есть системы, запертые в помещениях, куда доступ строго ограничен. Понятно, что им не нужен такой уровень защиты, как компьютеру, подключенному к Интернету. Но с течением времени требования к защите и этих систем могут повыситься. Интегрированная защита AS/400 достаточно гибка, чтобы перестроиться по мере изменения требований к ней.

Защита AS/400 представляет собой комбинацию средств защиты в OS/400 и в SLIC . В OS/400 реализованы уровни общесистемной защиты, при этом OS/400 полагается на функции защиты объектов на уровне MI. Например, как упоминалось в "Объекты" , MI выполняет проверку прав доступа при каждом обращении к объекту. За действия MI по защите объектов ответственен SLIC . Реализуемый им тип защиты называется авторизацией и предназначен для предохранения объекта от несанкционированного доступа или изменения.

Некоторые компоненты защиты AS/400 расположены полностью поверх MI в OS/400, например, задание системных параметров защиты. Другие, такие как контроль за доступом к объектам, полностью реализованы ниже MI в SLIC . Третьи компоненты защиты реализованы частично над, а частично под MI. Пример - поддержка привилегированных команд и специальных прав доступа. Давайте подробнее рассмотрим компоненты, лежащие и выше и ниже MI.

Уровни защиты

AS/400 предназначены для широкого применения в различных областях человеческой деятельности. Соответственно, и требования к их защищенности варьируются от уровня ее полного отсутствия до уровня защиты, сертифицированной правительством. Задавая соответствующие системные параметры, можно выбрать одну из пяти степеней: отсутствие защиты, парольная защита, защита ресурсов, защита ОС и сертифицированная защита. При конфигурировании AS/400 должны быть заданы четыре системных параметра, относящихся к защите: QAUDJRL, QMAXSIGN, QRETSVRSEC и QSECURITY.

Системным параметром, определяющим уровень защиты, является QSECURITY. В System/38 и первых AS/400 было только три уровня системной защиты, в версии V1R3 OS/400 к ним добавился четвертый, а в V2R3 - пятый, высший уровень защиты. Допустимые значения QSECURITY - 10, 20, 30, 40 и 50.

AS/400 поддерживает также дополнительную функцию аудита. Если эта функция задействована, то определенные события, связанные с защитой, заносятся в журнал. То, какие конкретно события протоколировать в журнале аудита защиты, определяет значение системного параметра QAUDJRL и текущий уровень защиты. Могут протоколироваться такие события, как попытки несанкционированного доступа, удаление объектов, идентификация программ, использующих привилегированные команды и др. Содержимое журнала защиты анализирует администратор защиты.

Максимальное количество неудачных попыток входа в систему задает системный параметр QMAXSIGN. Если число таких попыток превысит значение этого параметра, то терминал или устройство, с которого они были предприняты, отключаются от системы и связь между ними и системой разрывается. Такой метод позволяет предотвратить попытки подобрать пароль для входа в систему. Значение параметра QMAXSIGN для каждого устройства сбрасывается после успешного входа в систему.

Системный параметр QRETSVRSEC (Retain Server Security Data ) определяет, может ли информация , необходимая AS/400 для аутентификации пользователя на другой системе через интерфейсы клиент/ сервер , запоминаться сервером. Если информация запоминается, то сервер ее использует. Если нет, то сервер будет запрашивать идентификатор и пароль пользователя для другой системы. Системный параметр FFQRETSVRSEC используется для клиент/серверных интерфейсов TCP/IP , Novell NetWare и Lotus Notes.

Теперь давайте рассмотрим каждый из пяти уровней защиты, начиная с самого низкого.

Отсутствие защиты (уровень 10)

Уровень 10 означает самую низкую степень защищенности - отсутствие таковой. Для доступа к системе не требуется пароля и любому пользователю разрешен доступ ко всем системным ресурсам и объектам без ограничений. Единственное условие - нельзя влиять на задания других пользователей системы.

Системный уровень защиты 10 обычно применяется тогда, когда достаточно только физической защиты системы, например, замка на двери машинного зала. Любой пользователь, имеющий физический доступ к машине, может войти в систему. При этом он не обязан регистрироваться . Регистрация пользователя предполагает наличие где-либо в системе профиля пользователя. Такой профиль при использовании уровня защиты 10 создается автоматически, если еще не существует.

Парольная защита (уровень 20)

Если Вам нужна только защита при входе в систему, используйте уровень 20. При этой степени защиты требуется, чтобы пользователь AS/400 был зарегистрирован и знал правильный пароль. После того, как разрешение на вход в систему получено, пользователь имеет доступ ко всем ее ресурсам без ограничений. Как видите отличие от уровня 10 незначительно.

Только в одном особом случае доступ пользователя к системе при уровне 20 ограничивается: если в профиле пользователя это специально оговорено. Пользователь с ограниченными возможностями может только выбирать пункты меню. Большинство системных меню имеют строку ввода команд, и упомянутое средство ограничивает использование системных команд.

Предположим, что в организации есть группа работников, в чьи обязанности входит прием заказов на товары и ввод соответствующих данных в систему. Для таких пользователей целесообразно создать специальное меню и разрешить им действовать только в этих рамках, для чего их следует зарегистрировать как пользователей с ограниченными возможностями и задать в их профилях меню, доступ к которому им разрешен.

Но даже пользователю с ограниченными возможностями разрешено исполнять четыре необходимых команды: для отправки сообщений, для отображения сообщений, для отображения состояния задания и для выхода из системы. То, какие именно команды открыты для пользователя с ограниченными возможностями, можно задать индивидуально. Ограничение возможностей также определяет, какие поля пользователь может изменять при входе в систему.

Уровни 20 и 10, не обеспечивают системе защищенность, так как после регистрации пользователя в системе, он может производить там любые операции. Я бы не рекомендовал ограничиваться столь низкими степенями защиты за исключением особых случаев, когда сама система практически недоступна извне.

Защита ресурсов (уровень 30)

Минимальным рекомендуемым уровнем защиты является уровень 30. На этом уровне, так же как и на уровне 20, для входа в систему пользователь должен быть зарегистрирован и знать правильный пароль. После входа в систему проверяется, обладает ли пользователь правами доступа к системным ресурсам; несанкционированный доступ не разрешается. На уровне 30 пользователь также может быть зарегистрирован с ограниченными возможностями.

Отдельным пользователям могут быть предоставлены права доступа к системным объектам, таким как файлы, программы и устройства. Обеспечивают такую возможность профили пользователя, и вскоре мы поговорим подробнее о том, каким образом они это делают. Мы также рассмотрим другие варианты наделения пользователя правами доступа к системным объектам: с помощью групповых или общих прав.

Уровень защиты 30 был наивысшим в System/38. Но на нем не различаются пользовательские объекты и объекты, используемые только ОС. В связи с доступностью на System/38 ассемблера MI и наличия определенной информации о внутренней структуре объектов возникла серьезная проблема. ISV стали писать прикладные пакеты, зависящие от внутренней структуры объектов, что нарушало технологическую независимость MI.

В первых моделях AS/400 использовались те же самые уровни защиты. Хотя в AS/400 не было ассемблера MI, и мы не публиковали информацию о внутренних структурах, специалисты довольно скоро поняли, что AS/400 - это System/38. Поэтому программы, зависимые от внутренней структуры объектов, работали и на AS/400.

Мы понимали, что при переходе к клиент/серверным вычислениям, AS/400 нужна более надежная защита, блокирующая доступ к большинству внутренних объектов. В связи с переходом на RISC-процессоры изменениям подверглась и внутренняя структура. Но если бы мы просто реализовали новый, повышенный, уровень зашиты, то программы, зависимые от внутренней структуры объектов, перестали бы работать, что вызвало бы недовольство заказчиков.

Мы объявили о том, что собираемся встроить в V1R3 новый уровень защиты, и что на этом уровне доступа к внутренним объектам не будет. Мы также начали искать тех ISV , кто использовал внутренние объекты, чтобы предоставить им стандартные системные API, с информацией, необходимой для их программ.

Большая часть таких программ были утилитами, использовавшими информацию некоторых полей внутри системного объекта. Например, системе управления магнитной лентой могли понадобиться некоторые данные о заголовке ленты. Такую информацию можно было получить единственным способом - проникнув в системный объект. Мы создали сотни API для предоставления подобной информации через MI (по сути дела, эти API были новыми командами MI) и гарантировали, что они будут работать во всех последующих версиях ОС. Таким образом мы развязали себе руки и начали вносить изменения во внутренние структуры.

С защитой связана еще одна серьезная тема: тема открытости AS/400. Довольно долго многие ISV не только использовали внутренние объекты, но и настаивали, что бы IBM сделала внутреннее устройство ОС открытым и дала тем самым "зеленый свет" разработчикам ПО. В ответ IBM утверждала, что при неправильном использовании команд MI велика вероятность программных сбоев, за которые она не может нести ответственность. Компромисс (управляемая открытость через API) был достигнут, частично в результате серии заседаний группы COMMON, начатых по инициативе ISV и других пользователей. Работу с ISV и определение новых API возглавил Рон Фесс (Ron Fess) - один из основных разработчиков ПО с большим опытом работ по CPF и OS/400. Результат это работы - реализация на AS/400 Single UNIX Specification и других стандартных API. AS/400 стала более открытой для пользователей.

Защита ОС (уровень 40)

Уровень 40 появился в версии V1R3 OS/400. Сегодня все новые AS/400 поставляют ся именно с этим уровнем защиты, а не 10, как ранее. Но старые версии OS/400 и при модернизации сохраняют текущий уровень, установленный заказчиком. Теперь пароль начальника защиты (пользователь, обладающий правами доступа наивысшего уровня) становится недействительным после первого ввода в систему и он должен его изменить. Ранее заказчики AS/400 часто не утруждали себя изменением пароля, установленного в системе по умолчанию, что создавало явную "дыру" в защите.

При уровне 40 пользователь AS/400 также должен быть зарегистрирован, должен знать правильный пароль для входа в систему и иметь права на доступ к системным ресурсам. Впрочем, пользователи с ограниченными возможностями при этом уровне защиты тоже поддерживаются.

В отличие от уровней 10–30, при уровне защиты 40 доступ к нестандартным интерфейсам блокирован. Пользователю теперь доступны далеко не все команды MI, а лишь их разрешенный набор, включая сотни API, разработанных для ISV . Остальные же команды блокированы, то есть система не будет исполнять их в пользовательской программе.

Тем не менее, команды из блокированного набора попрежнему доступны OS/400. Для различия программ OS/400 и пользовательских, были введены понятия системного и пользовательского состояния , к которым можно отнести любой процесс на AS/400. Использование заблокированных команд и доступ, таким образом, к некоторым объектам системы разрешены только в системном состоянии.

Для большей надежности защиты в V1R3 была также устранена адресация на базе возможностей, а из системных указателей, предоставляемых пользователям, убраны все права доступа.

Защита C2 (уровень 50)

Уровень 40 обеспечивает системе достаточную степень защищенности в большинстве случаев. Однако, некоторым фирмам, выполняющим государственные заказы, необходим уровень защиты, сертифицированный правительством США. Таких сертификатов несколько, включая, так называемый, уровень С2. Они включают такие положения, как защита ресурсов пользователя от других пользователей и предотвращение захвата одним пользователем всех системных ресурсов, например, памяти. Кстати, подобные требования сейчас применяются и во многих неправительственных организациях.

Для заказчиков, нуждающихся в правительственных сертификатах, мы дополнили уровень защиты 40 на AS/400 до соответствия упомянутому уровню С2. Так в версии V2R3 появилась защита уровня 50.

Но прежде чем система будет признана соответствующей стандарту С2, она должна пройти всеобъемлющую проверку. В настоящее время такая проверка идет.

Правительством США определены уровни защиты от А до D, где А - наивысший уровень защиты, а D – самый низкий. Классы B и С имеют несколько подуровней. Уровень защиты С2 - уровень, наивысший из обычно используемых в бизнесе. В будущем, если возникнет такая необходимость, мы сможем включить в AS/400 поддержку и более высоких уровней защиты.

Несанкционированный доступ – чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий.

Несанкционированный доступ осуществляется, как правило, с использованием чужого имени, изменением физических адресов устройств, использованием информации, оставшейся после решения задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи.

Для успешной защиты своей информации пользователь должен иметь абсолютно ясное представление о возможных путях несанкционированного доступа . Перечислим основные типовые пути несанкционированного получения информации:

· хищение носителей информации и производственных отходов;

· копирование носителей информации с преодолением мер защиты;

· маскировка под зарегистрированного пользователя;

· мистификация (маскировка под запросы системы);

· использование недостатков операционных систем и языков программирования;

· использование программных закладок и программных блоков типа "троянский конь";

· перехват электронных излучений;

· перехват акустических излучений;

· дистанционное фотографирование;

· применение подслушивающих устройств;

· злоумышленный вывод из строя механизмов защиты и т.д..

Для защиты информации от несанкционированного доступа применяются:

1) организационные мероприятия;

2) технические средства;

3) программные средства;

4) щифрование.

Организационные мероприятия включают в себя:

· пропускной режим;

· хранение носителей и устройств в сейфе (дискеты, монитор, клавиатура и т.д.);

· ограничение доступа лиц в компьютерные помещения и т.д..

Технические средства включают в себя:

· фильтры, экраны на аппаратуру;

· ключ для блокировки клавиатуры;

· устройства аутентификации – для чтения отпечатков пальцев, формы руки, радужной оболочки глаза, скорости и приемов печати и т.д.;

· электронные ключи на микросхемах и т.д.

Программные средства включают в себя:

· парольный доступ – задание полномочий пользователя;

· блокировка экрана и клавиатуры с помощью комбинации клавиш в утилите Diskreet из пакета Norton Utilites;

· использование средств парольной защиты BIOS – на сам BIOS и на ПК в целом и т.д.

Шифрование – это преобразование (кодирование) открытой информации в зашифрованную, не доступную для понимания посторонних. Шифрование применяется в первую очередь для передачи секретной информации по незащищенным каналам связи. Шифровать можно любую информацию - тексты, рисунки, звук, базы данных и т.д. Человечество применяет шифрование с того момента, как появилась секретная информация, которую нужно было скрыть от врагов. Первое известное науке шифрованное сообщение - египетский текст, в котором вместо принятых тогда иероглифов были использованы другие знаки. Методы шифрования и расшифровывания сообщения изучает наука криптология , история которой насчитывает около четырех тысяч лет. Она состоит двух ветвей: криптографии и криптоанализа.

Криптография - это наука о способах шифрования информации. Криптоанализ - это наука о методах и способах вскрытия шифров.

Обычно предполагается, что сам алгоритм шифрования известен всем, но неизвестен его ключ, без которого сообщение невозможно расшифровать. В этом заключается отличие шифрования от простого кодирования, при котором для восстановления сообщения достаточно знать только алгоритм кодирования.

Ключ - это параметр алгоритма шифрования (шифра), позволяющий выбрать одно конкретное преобразование из всех вариантов, предусмотренных алгоритмом. Знание ключа позволяет свободно зашифровывать и расшифровывать сообщения.

Все шифры (системы шифрования) делятся на две группы - симметричные и несимметричные (с открытым ключом). Симметричный шифр означает, что и для шифрования, и для расшифровывания сообщений используется один и тот же ключ. В системах с открытым ключом используются два ключа - открытый и закрытый, которые связаны друг с другом с помощью некоторых математических зависимостей. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается с помощью закрытого ключа, известного только получателю сообщения.

Криптостойкость шифра - это устойчивость шифра к расшифровке без знания ключа. Стойким считается алгоритм, который для успешного раскрытия требует от противника недостижимых вычислительных ресурсов, недостижимого объема перехваченных сообщений или такого времени, что по его истечении защищенная информация будет уже неактуальна.

Один из самых известных и самых древних шифров – шифр Цезаря . В этом шифре каждая буква заменяется на другую, расположенную в алфавите на заданное число позиций k вправо от нее. Алфавит замыкается в кольцо, так что последние символы заменяются на первые. Шифр Цезаря относится к шифрам простой подстановки , так как каждый символ исходного сообщения заменяется на другой символ из того же алфавита. Такие шифры легко раскрываются с помощью частотного анализа, потому что в каждом языке частоты встречаемости букв примерно постоянны для любого достаточно большого текста.

Значительно сложнее сломать шифр Виженера , который стал естественным развитием шифра Цезаря. Для использования шифра Виженера используется ключевое слово, которое задает переменную величину сдвига. Шифр Виженера обладает значительно более высокой криптостойкостью, чем шифр Цезаря. Это значит, что его труднее раскрыть - подобрать нужное ключевое слово. Теоретически, если длина ключа равна длине сообщения, и каждый ключ используется только один раз, шифр Виженера взломать невозможно.

- Граница между европой и азией Америка относится к европе

- Как экономить деньги при маленькой зарплате?

- Порядок получения жилищной субсидии для военнослужащих

- Лимит кассы: нормативная база и сроки установления лимита

- Полная система вычетов Алгебраическая форма комплексного числа

- Модель «Совокупный спрос – совокупное предложение Увеличение совокупного спроса вызывает

- Что называется периодом в физике

- Виды и типы недвижимости, их экономическая составляющая Поля инициализаторов типа

- Экономика, население и города Чеченской Республики

- Особенности проведения региональной программы материнский капитал в московской области Региональный материнский капитал программе семья

- Должностная инструкция страхового агента росгосстрах

- Учет материалов на складе и в бухгалтерии

- На вопрос «Можно ли строить дом без разрешения на строительство?

- Ип на осно какие налоги платит?

- Доходы и расходы будущих периодов Как распределить расходы, затрагивающие несколько налоговых периодов

- Экономические циклы, их особенности и виды

- Необходимо знать от чего зависят цены на жилье

- Контрольная работа: Экономическая мысль Древней Греции

- Бухгалтерские проводки по реализации товаров и услуг 1с бухгалтерия 8

- Оборотные активы организации