Смотреть что такое "Фрод" в других словарях. Анти-фрод системы и как они работают

Array ( => Y => Y => Y => Y => presscenter => 23 => Array () => Array ( => Otype => linked_products => linked_service => linked_solutions) => /press-center/article/#ELEMENT_ID#/ => - => - => - => => 1 => N => 1 => 1 => d.m.Y => A => 3600 => Y => => Array ( => 1) => => 1 => Страница => => => 1 => 1 => 9954 => => /press-center/article/ => N => => => => => => /press-center/article/ => ACTIVE_FROM => DESC => ID => DESC [~DISPLAY_DATE] => Y [~DISPLAY_NAME] => Y [~DISPLAY_PICTURE] => Y [~DISPLAY_PREVIEW_TEXT] => Y [~IBLOCK_TYPE] => presscenter [~IBLOCK_ID] => 23 [~FIELD_CODE] => Array ( => =>) [~PROPERTY_CODE] => Array ( => Otype => linked_products => linked_service => linked_solutions) [~DETAIL_URL] => /press-center/article/#ELEMENT_ID#/ [~META_KEYWORDS] => - [~META_DESCRIPTION] => - [~BROWSER_TITLE] => - [~DISPLAY_PANEL] => [~SET_TITLE] => Y [~SET_STATUS_404] => N [~INCLUDE_IBLOCK_INTO_CHAIN] => Y [~ADD_SECTIONS_CHAIN] => Y [~ACTIVE_DATE_FORMAT] => d.m.Y [~CACHE_TYPE] => A [~CACHE_TIME] => 3600 [~CACHE_GROUPS] => Y [~USE_PERMISSIONS] => N [~GROUP_PERMISSIONS] => [~DISPLAY_TOP_PAGER] => N [~DISPLAY_BOTTOM_PAGER] => Y [~PAGER_TITLE] => Страница [~PAGER_SHOW_ALWAYS] => N [~PAGER_TEMPLATE] => [~PAGER_SHOW_ALL] => Y [~CHECK_DATES] => Y [~ELEMENT_ID] => 9954 [~ELEMENT_CODE] => [~IBLOCK_URL] => /press-center/article/ [~USE_SHARE] => N [~SHARE_HIDE] => [~SHARE_TEMPLATE] => [~SHARE_HANDLERS] => [~SHARE_SHORTEN_URL_LOGIN] => [~SHARE_SHORTEN_URL_KEY] => [~SEF_FOLDER] => /press-center/article/ [~SORT_BY1] => ACTIVE_FROM [~SORT_ORDER1] => DESC [~SORT_BY2] => ID [~SORT_ORDER2] => DESC =>)

Проблема защиты от банковского фрода и возможные пути ее решения

Виктор Сердюк,

кандидат технических наук, CISSP,

Генеральный директор ЗАО «ДиалогНаука»

PC WEEK REVIEW: ИТ-БЕЗОПАСНОСТЬ

www.pcweek.ru

Сегодня проблема защиты от мошеннических действий злоумышленников является одной из наиболее актуальных задач для большинства российских банков. Это связано с ростом финансовых потерь кредитных организаций вследствие несанкционированных действий злоумышленников, направленных на кражу денежных средств со счетов клиентов банка. При этом в качестве клиентов могут выступать как физические, так и юридические лица.

Вот лишь некоторые примеры действий злоумышленников, которые могут нанести ущерб банку и его клиентам:

- изготовление дубликата или кража банковской карты клиента и попытка снятия с неё денег через банкомат в другом городе или другой стране;

- компрометация регистрационного имени и пароля клиента для доступа к системе дистанционно-банковского обслуживания (ДБО) с целью выполнения несанкционированных транзакций;

- установка на компьютере клиента банка вредоносного программного обеспечения с целью перехвата параметров аутентификации и выполнения транзакций от его имени;

- перехват Интернет-соединения клиента с системой ДБО и выполнение финансовых транзакций от его имени.

В качестве примера возможного ущерба от действий злоумышленников можно привести данные, согласно которым Сбербанк России с начала 2012 года зафиксировал в общей сложности 467 случаев хищения денежных средств со счетов своих клиентов в рамках дистанционно-банковского обслуживания на сумму более 362 миллиона рублей.

Актуальность данной проблемы подтверждается и требованиями статьи 9 Федерального закона № 161-ФЗ «О национальной платежной системе», которая перекладывает на банк ответственность за несанкционированное списание средств со счета клиента. То есть, если клиент сообщил, что средства были списаны со счета без его согласия не позднее чем через день после получения уведомления о транзакции, банк обязан в течение суток возместить ему утраченные средства. Несмотря на то, что вступление данной статьи отложено на один год, в интересах банков уже сейчас начать предпринять меры по повышению уровня защиты от возможных действий злоумышленников.

Возможные пути защиты от банковского фрода

Для защиты от банковского фрода можно реализовывать две возможные стратегии защиты – на стороне клиента или на стороне банка. Реализация функций защиты на стороне клиента включает в себя: усиленную аутентификацию пользователя, создание доверенной среды для работы клиент-банка, разработка требований по защите рабочего места, на котором установлена система ДБО и др. К сожалению, в силу сложности задачи, а также не всегда высокого уровня технической квалификации пользователя, полностью решить проблему защиты на уровне клиента не представляется возможным. Именно поэтому банки все чаще в дополнении к существующим средствам защиты реализуют функции безопасности на стороне банка.

Реализация функций защиты на стороне банка предполагает возможность выявления несанкционированных банковских операций, даже если они были выполнены от имени клиентов. Одним из способов решения данной задачи является применение специализированных систем выявления мошеннических операций. Данные системы обеспечивают анализ банковских транзакций с целью выявления и блокирования тех из них, которые связаны с действиями злоумышленников. Необходимость применения специализированных систем для такого анализа обусловлена тем, что большинство банков ежедневно совершают огромное количество транзакций, обработать которые в ручном режиме практически невозможно.

При этом необходимость внедрения подобной системы всегда можно обосновать путем расчета показателя возврата инвестиций ROI (Return of Investments). Данный показатель позволяет наглядно продемонстрировать руководству банка окупаемость системы за счет возможности предотвращения реальных финансовые потерь со стороны банка посредством блокирования мошеннических транзакций.

В общем случае система защиты от банковского фрода должна удовлетворять следующим требованиям:

- эффективно выявлять транзакции, связанные с действиями мошенников;

- обеспечивать минимальное количество ошибок первого рода, связанными с ложными срабатываниями системы (когда система считает транзакцию мошеннической, хотя она таковой не является);

- обеспечивать возможность не только выявления мошеннической транзакции, но и её блокировки;

- работать в реальном масштабе времени, обрабатывая большое количество транзакций;

- обеспечивать прозрачную интеграцию с существующими бизнес-процессам и ИТ-системами банка;

- обладать свойствами самообучения и простоты эксплуатации;

- иметь в составе поставки уже готовый набор правил, учитывающий российскую специфику банковских транзакций.

Схема размещения системы выявления мошеннических операций и её взаимодействие с компонентами системы ДБО показана на рисунке ниже.

Нажмите, чтобы увеличить схему

Схема размещения системы выявления мошеннических действий

На сегодняшний день можно выделить следующие возможные варианты реализации систем выявления мошеннических операций:

- специализированные системы, предназначенные для выявления банковского фрода;

- системы, которые предлагаются производителями средств ДБО;

- системы, которые были разработаны силами самого банка собственными ресурсами;

- системы, построенные на базе систем мониторинга событий информационной безопасности класса SIEM.

Каждый из вышеперечисленных классов систем выявления банковского фрода имеет свои преимущества и недостатки. В данной статье будет более подробно рассмотрен последний вариант реализации системы выявления фрода на базе решения ArcSight компании Hewlett Packard.

Применение системы защиты от банковского фрода на базе решения HP ArcSight

Система ArcSight представляет собой специализированное решение, предназначенное для автоматизации процесса сбора и анализа информации о событиях безопасности, поступающих из различных источников. В качестве таких источников могут выступать средства защиты информации, общесистемное и прикладное ПО, телекоммуникационное обеспечение и др. На сегодняшний день ArcSight является одной из ведущих систем мирового уровня, получившая наибольшее распространение в России.

Построение системы выявления банковского фрода на базе решения ArcSight предполагает установку и настройку пакета дополнительных правил и отчетов, которые позволяют средствами ArcSight выявлять мошеннические транзакции. ArcSight позволяет легко интегрироваться со всеми основными банковскими прикладными системами, включая системы дистанционного банковского обслуживания «Банк-Клиент», «Интернет-Банк», автоматизированные банковские системы и др. При этом система в реальном масштабе времени осуществляет обработку и корреляцию данных, поступающих не только от прикладного ПО, но от других источников, что позволяет выявлять сложные информационные атаки, направленные на совершение мошеннических действий.

Еще одним преимуществом системы ArcSight является тот факт, что она уже успешно применяется в большом количестве российских банков для мониторинга событий информационной безопасности. Система обладает возможностью обработки до 10 тысяч транзакций в секунду, что позволяет применять её в банке любого уровня.

Принцип работы системы выявления мошеннических действий заключается в следующем. Система в режиме реального времени выполняет анализ атрибутов каждого платежного поручения на основании данных, получаемых из системы ДБО и других систем Банка. На основании результатов такого анализа и в соответствии с определенными правилами, система ArcSight осуществляет расчет коэффициента, характеризующего величину риска платежной операции. Система, осуществляющая обработку платежных операций (ДБО, АБС, иная процессинговая система), должна проводить транзакцию или отклонять ее с учетом величины риска конкретной транзакции. Иными словами, функционал АБС или ДБО должен иметь возможность отклонения транзакции при превышении коэффициента риска транзакции определенного порога.

В таблице ниже приведены основные атрибуты платежного поручения, которые анализируются системой ArcSight на предмет выявления мошеннических транзакций.

Параметры анализа платежного поручения

| № | Наименование параметра | Алгоритм анализа |

| 1 | Наличие получателя платежа в «белом списке» | «Белый список» содержит реквизиты организации, платежи которым рассматриваются как легальные. При этом система позволяет автоматически вести «белый список» таких получателей следующим образом – если операция перевода денежных средств определенному получателю прошла ранее и не была опротестована, то он автоматически попадает в такой список |

| 2 | Наличие получателя платежа в «черном списке» | «Черный список» содержит реквизиты организации, платежи которым рассматриваются как несанкционированные |

| 3 | Тип платежа | В системе существует собственная классификация платежей: платежи в федеральный бюджет, внутрибанковский платежи и др. На основе такой классификации система позволяет выявить те платежи, которые являются легальными и не представляют опасность для банка и клиента |

| 4 | Сумма платежа | Анализ суммы позволяет выявлять нетипичные платежи для конкретного клиента |

| 5 | Атрибуты отправителя платежа | Анализ изменения IP-адресов отправителя позволяет выявлять действия злоумышленников, которые выполняют транзакции от имени клиента банка |

| 6 | Время проведения финансовой транзакции | Анализ данного параметра позволяет выявлять транзакции, которые выполняются в нетипичное для клиента время |

Помимо параметров, приведенных в таблице выше, система ArcSight может анализировать большое количество других атрибутов, которые позволяют выявлять мошеннические действия злоумышленника. Так, например, система может выявлять множественные транзакции на разных получателей с одинаковым назначением платежа и др.

Необходимо отметить, что ArcSight включает в себя большое количество уже готовых правил корреляции, позволяющих выявлять различные виды мошенничества. При этом система предусматривает возможность добавления новых правил, что позволяет учесть специфику операционной деятельности российских банков.

В процессе своей работы система позволяет однозначно квалифицировать подавляющее большинство транзакций как надежные или рискованные. Для некоторых транзакций, по которым нельзя принять однозначного решения, требуется дополнительная проверка со стороны оператора. Таким образом, решение на базе ArcSight, позволяет в значительной степени автоматизировать и упростить процесс анализа параметров платежных поручений с целью выявления фактов мошенничества.

Основные этапы внедрения системы защиты от фрода

Процесс внедрения системы выявления мошеннических транзакций включает в себя следующие основные этапы:

- сбор информации об используемых в банке системах ДБО, АБС. По результатам обследования формируются требования к архитектуре и функциональным возможностям системы;

- разработка технического решения, в котором описывается конфигурация оборудования и программного обеспечения, порядок внедрения, схема информационных потоков, требования к внешнему окружению системы и т.д.;

- установка системы защиты от фрода, интеграция системы с средствами ДБО, БС и другими банковскими приложениями;

- настройка параметров функционирования системы. Как правило, настройка осуществляется путем загрузки в систему архива транзакций за последние несколько месяцев;

- опытная эксплуатация системы, в процессе которого система работает в пассивном режиме, не блокируя мошеннические транзакции. На данном этапе осуществляется отладка процессов эксплуатации комплекса;

- перевод системы защиты от фрода в промышленную эксплуатацию;

- разработка документации, необходимой для дальнейшей эксплуатации системы;

- обучение сотрудников, которые будут отвечать за эксплуатацию системы выявления мошеннических транзакций;

- техническое сопровождение системы.

Заключение

На сегодняшний день практически любой российский банк сталкивается проблемой фрода. Одним из возможных путей решения данной проблемы является применение специализированных систем выявления мошеннических операций, примером которой является решение на базе продукта HP ArcSight. Данное решение уже успешно используется в российских банках и практический опыт его эксплуатации доказал его эффективность за счет предотвращения реального ущерба, который мог бы быть нанесен банку действиями мошенников.

Фрод и GSM

Международная ассоциация операторов сетей GSM выработала свою классификацию для фрод преступлений.

По данным Mummert+Partner более 1,5 млн обладателей мобильных телефонов ежегодно отказываются оплачивать выставленные счета.

SMS фрод

Фрод используется для воровства средств с мобильных телефонов.

Фрод - это метод превышения лимита количества отправляемых SMS -запросов, обусловленный техническими возможностями платформы ОСС , приводящий к получению абонентом заказываемых услуг без фактической их оплаты.

Возможен вариант открытия платного сервиса, со способом оплаты посредством SMS сообщений. При этом технически возможно получение отрицательного баланса на SIM-карте с дебетным тарифным планом.

Для предотвращения этого вида мошенничества используется Фрод-порог, который обновляется для каждого номера 1 раз в 60 минут .

Варианты GSM фрода

Фрод и кредитные карты

Мошенничество с помощью кредитных карт (кардинг включает в себя кражу данных карты в интернете (фишинг), копирование информации, содержащейся на магнитной полосе карты (скимминг), а также мошенничество при оплате при физическом отсутствии карты (Card not present transaction англ.). Ещё одним способом являются возвраты (чарджбек).

Фродом являются также и операции с поддельными картами. Подделываются кредитные карты так - берётся гибридная карточка, копируются записи её магнитной полосы и переносятся на другую карточку только с магнитной полосой или на гибридную карточку с «кривым» чипом (например, сожжённым или неперсонализированным). Операции будут успешно выполняться или в режиме оффлайн (подлимитные операции), или в режиме fallback (перехода). Ответственность за такой фрод ложится на эмитента карточки .

Примечания

Wikimedia Foundation . 2010 .

Смотреть что такое "Фрод" в других словарях:

абонентский фрод - Один из наиболее простых видов мошенничества, при котором абонент вносит первоначальную абонентскую плату, а затем интенсивно использует сотовый телефон или просто перепродает эфирное время, а по истечении отчетного периода не оплачивает его,… … Справочник технического переводчика

Золотой век ее продолжался до завоевания ее Норвегией (1264). Норвежский монах Теодерих (XII в.) называет исландцев самым искусным из северных народов в поэзии и историографии; в XIII в. Саксон Грамматик в предисловии к своей истории изумляется… … Энциклопедический словарь Ф.А. Брокгауза и И.А. Ефрона

Саги стали записываться в мирные годы, последовавшие запеременою веры (1002), когда дела героев прошлого еще хранились внародной памяти. Предварительно они путем устной передачи успелиприобрести известную стереотипную форму, которая сделалась… … Энциклопедия Брокгауза и Ефрона

Savoy Пол Воктор Савой Основная информация Жанр поп рок … Википедия

У этого термина существуют и другие значения, см. Мошенники. Мошенничество хищение чужого имущества или приобретение права на чужое имущество путем обмана или злоупотребления доверием. При этом под обманом понимается как сознательное… … Википедия

Сотовые системы связи первого поколения, такие как NMT, TACS и AMPS, имели небольшие возможности в плане безопасности, и это привело к существенным уровням мошеннической деятельности, которая вредит и абонентам и сетевым операторам. Множество… … Википедия

Одним из наиболее опасных преступлений против собственности считается мошенничество. В уголовном законодательстве есть несколько статей, посвященных ему.

Общий состав посягательства предусмотрен в 159 статье УК РФ . В норме установлены наказания за противоправные действия с физическими объектами или имущественными правами. В 159 статье УК РФ предусмотрены квалифицированные и особо квалифицированные составы. В ст. 159.6 установлено наказание за деяния в сфере компьютерной информации. Между тем в последнее время получил широкое распространение новый тип мошенничества - фрод . Ответственность за него в УК не предусмотрена.

Определение

Слово fraud в переводе с английского обозначает "мошенничество". Суть его состоит в несанкционированных действиях, неправомочном использовании услугами и ресурсами в сетях связи. Проще говоря, это вид мошенничества в области информационных технологи й.

Способы совершения преступления различны. В настоящее время известно больше 50 разных приемов хищения в сетях связи.

Анализируя случаи, имевшие место в практике, можно сказать, что фрод - это такое преступление, за которое привлечь к ответственности очень сложно.

Классификация

Попытка выделить виды фрода была предпринята в 1999 г. Ф. Госсетом и М. Хайлендом. Они смогли обозначить 6 основных типов:

- Subscription fraud - контрактное мошенничество. Оно представляет собой умышленное указание неверных данных при заключении договора или неисполнение абонентом условий об оплате. В этом случае абонент не планирует изначально исполнять свои обязательства по контракту либо в определенный момент отказывается от их выполнения.

- Stolen fraud - использование утерянного или украденного телефона.

- Access fraud. Перевод слова access - "доступ". Соответственно, преступление состоит в противоправном использовании услуг посредством перепрограммирования идентификационных и серийных номеров телефонов.

- Hacking fraud - хакерское мошенничество. Оно представляет собой проникновение в систему безопасности компьютерной сети с целью удаления инструментов защиты или изменения конфигурации системы для несанкционированного ее использования.

- Technical fraud - техническое мошенничество. Оно предполагает противоправное изготовление платежных телефонных карт с поддельными идентификаторами абонентов, платежных отметок, номеров. К этому же типу относят внутрикорпоративное мошенничество. В этом случае злоумышленник имеет возможность пользоваться услугами связи по низкой цене за счет получения незаконного доступа к корпоративной сети. Считается, что такой фрод - это самое опасное деяние, поскольку выявить его довольно сложно.

- Procedural fraud - процедурное мошенничество. Его суть состоит в противоправном вмешательстве в бизнес-процессы, к примеру, в биллинг, для снижения размера оплаты услуг.

Позже эту классификацию существенно упростили; все методы объединили в 4 группы: процедурное, хакерское, контрактное, техническое мошенничество.

Основные типы

Необходимо понимать, что фрод - это такое преступление, источник которого может находиться где угодно. В этой связи особую актуальность приобретает вопрос В соответствии с этим, выделяют следующие три типа мошенничества:

- внутреннее;

- операторское;

- абонентское.

Рассмотрим их основные признаки.

Абонентский фрод

Наиболее распространенными действиями считаются:

- Имитации сигнализации с использованием специальных приборов, позволяющих совершать междугородние/международные звонки, с таксофонов в том числе.

- Физическое подключение к линии.

- Создание нелегального пункта связи через взломанную АТС.

- Кардинг - эмуляция телефонных карт или противоправные действия с картами предоплаты (к примеру, пополнение обманным путем).

- Умышленный отказ от оплаты телефонных переговоров. Такой вариант возможен, если услуги предоставляются в кредит. Как правило, жертвами злоумышленников становятся операторы мобильной связи, предоставляющие услуги роуминга, когда информация между операторами передается с задержкой.

- Клонирование телефонных трубок, сим-карт. Сотовые мошенники получают возможность совершать звонки в любых направлениях бесплатно, а счет придет владельцу клонированной сим-карты.

- Использование телефона в качестве переговорного пункта. Такие действия совершаются в тех местах, где имеется связи: в аэропортах, на вокзалах и пр. Суть мошенничества состоит в следующем: на найденный/украденный паспорт приобретаются сим-карты, тарифы по которым предусматривают возможность формирования задолженности. За небольшую плату желающим предлагается позвонить. Это продолжается до того момента, пока номер не будет заблокирован за образовавшийся долг. Погашать его, разумеется, никто не собирается.

Операторское мошенничество

Зачастую оно выражается в организации очень запутанных схем, связанных с обменом трафиком на сетях. Среди наиболее распространенных неправомерных действий можно отметить следующие:

- Намеренное искажение информации. В таких случаях недобросовестный оператор конфигурирует коммутатор так, чтобы можно было соврать звонки через другого ничего не подозревающего оператора.

- Многократный возврат звонков. Как правило, такое "зацикливание" имеет место при различиях в тарификации операторов при передаче вызовов между ними. Недобросовестный оператор возвращает звонок в исходящую сеть, но через третье лицо. В итоге вызов возвращается снова к недобросовестному оператору, который может его снова отправить по той же цепочке.

- "Приземление" трафика. Этот вид мошенничества также именуют "туннелированием". Он имеет место, когда недобросовестный оператор передает свой трафик в сеть через VoIP. Для этого используется шлюз IP-телефонии.

- Увод трафика. В этом случае создается несколько схем, предусматривающих нелегальное предоставление услуг по сниженным ценам. К примеру, 2 недобросовестных оператора заключают соглашение для получения дополнительного дохода. При этом у одного из них нет лицензии на оказание услуг связи. В условиях соглашения стороны оговаривают, что субъект, не имеющий разрешения, будет использовать сеть партнера как транзитную для пропуска и вливания своего трафика в сеть третьего лица - оператора-жертвы.

Внутренний фрод

Он предполагает действия сотрудников компании связи, связанные с хищением трафика. Сотрудник, к примеру, может воспользоваться служебным положением для извлечения незаконной прибыли. В этом случае мотивом его действий является корысть. Бывает и так, что служащий умышленно наносит компании ущерб, например, вследствие конфликта с руководством.

Внутреннее мошенничество может совершаться путем:

- Сокрытия части информации на коммутационных устройствах. Оборудование может быть настроено так, чтобы для части маршрутов сведения об оказанных услугах регистрироваться не будет или будет вводиться в незадействованный порт. Действия такого рода обнаружить крайне проблематично, даже при проведении анализа данных биллинговой сети, поскольку в нее не поступают первичные сведения о соединениях.

- Сокрытия части данных на оборудовании биллинговых сетей.

Это достаточно специфичная схема мошенничества. Она связана с покупками товаров в Интернете.

Клиенты делают заказ и оплачивают его, как правило, безналичным расчетом с карты или счета. Затем они инициируют возврат оплаты, обосновывая это тем, что платежный инструмент или информация о счете были украдены. В результате средства возвращаются, а приобретенный товар остается у злоумышленника.

Практические сложности

Как показывает практика, злоумышленники используют сразу несколько способов фрода. Ведь, по сути, ? Это люди, хорошо разбирающиеся в информационных технологиях.

Чтобы не быть пойманными, они разрабатывают различные схемы, распутать которые зачастую почти невозможно. Достигается это как раз путем применения нескольких незаконных моделей одновременно. При этом какой-то способ может использоваться для направления правоохранительных органов по ложному следу. Зачастую не помогает и фрод-мониторинг .

Сегодня большинство специалистов приходят к единому выводу о том, что составить исчерпывающий перечень всех типов телекоммуникационного фрода невозможно. Это вполне объяснимо. В первую очередь, технологии не стоят на месте: идет их постоянное развитие. Во-вторых, необходимо учитывать специфику этого направления преступной деятельности. Телекоммуникационное мошенничество тесно связано с реализацией конкретных услуг определенных операторов связи. Соответственно, кроме общих сложностей, у каждой компании будут возникать свои, присущие только ей специфические проблемы.

Общие принципы борьбы

Любой оператор должен иметь представление о существующих видах телекоммуникационного мошенничества. Классификация помогает упорядочить деятельность, направленную на борьбу с преступлениями.

Наиболее распространенным считается разделение фрода по функциональным сферам:

- роуминговый;

- транзитный;

- СМС-фрод;

- VoIP- fraud;

- PRS- fraud.

Вместе с тем классификация не облегчает оператору решение задачи по обеспечению защиты от мошенничества. К примеру, транзитный фрод предполагает реализацию огромного количества мошеннических схем. Несмотря на то что все они в той или иной степени связаны с предоставлением одной услуги - транзитом трафика, выявляются они при помощи совершенно разных инструментов и методов.

Альтернативная классификация

Учитывая сложность проблемы, при планировании деятельности по фрод-мониторингу операторам следует использовать типологизацию мошеннических схем в соответствии с методами их детектирования, выявления. Эта классификация представлена в виде ограниченного перечня классов фрода. Любую возникающую, в том числе ранее не учтенную схему мошенничества оператор может отнести к какому-либо классу в зависимости от метода, применяемого для ее раскрытия.

Отправной точкой для такого деления будет выступать представление о любой модели как о сочетании 2-х компонентов.

Первым элементом является "предфродовое состояние". Оно предполагает определенную ситуацию, сочетание условий, возникшие в настройках системы, в бизнес-процессах, благоприятные для реализации мошеннической схемы.

К примеру, существует такая модель, как "фантомные абоненты". Эти субъекты получили доступ к услугам, но в билинговой системе не зарегистрированы. Это явление и называется "предфродовым состоянием" - рассинхронизация данных между элементами сети и учетными системами. Это, разумеется, еще не фрод. Но при наличии этой рассинхронизации он вполне может быть реализован.

Вторым элементом является "фродовое событие", т. е. действие, для которого организована схема.

Если продолжить рассматривать "фантомных абонентов", действием будет считаться СМС, звонок, транзит трафика, передача данных, совершенные одним из таких абонентов. В связи с тем, что в биллинговой системе он отсутствует, услуги оплачены не будут.

Фрод и GSM

Техническое телекоммуникационное мошенничество порождает множество проблем.

В первую очередь, вместо контролируемого и законного соединения рассылки осуществляются с непонятного устройства. Усложняется ситуация тем, что содержание сообщений нельзя модерировать (проверять).

Во-вторых, кроме убытков от неоплаченных рассылок, у оператора увеличиваются прямые затраты на расширение сети из-за повышенной нагрузки на устройства вследствие нелегального сигнального трафика.

Еще одна проблема - сложности при взаимозачетах между операторами. Разумеется, никто не хочет оплачивать пиратский трафик.

Эта проблема приобрела угрожающие масштабы. Для выхода из сложившейся ситуации Ассоциация GSM разработала несколько документов. В них раскрывается понятие смс-фрода, даются рекомендации по основным методам его детектирования.

Одной из причин распространения СМС-мошенничества специалисты называют несвоевременное обновление ОС телефона. Как показывает статистика, большое количество пользователей не хотят покупать новый телефон, пока используемый аппарат не выйдет из строя. Из-за этого более чем на половине устройств используется старое программное обеспечение, которое, в свою очередь, имеет бреши. Ими и пользуются мошенники для реализации своих схем. Между тем и современные версии имеют свои уязвимости.

Устранить проблему можно, обновив систему до последней версии и запустив приложение, выявляющее уязвимости.

Необходимо помнить, что злоумышленники не разделяют мобильную и фиксированную связь. Схемы фрода могут быть реализованы в любой уязвимой сети. Мошенники изучают особенности и той, и другой связи, выявляют похожие бреши и проникают в них. Конечно, абсолютно исключить угрозу нельзя. Однако устранить наиболее явные уязвимости вполне возможно.

Мы выпустили новую книгу «Контент-маркетинг в социальных сетях: Как засесть в голову подписчиков и влюбить их в свой бренд».

Фрод – это разновидность мошенничества в области информационных технологий, любая утечка личных данных, которая приводит к обогащению злоумышленников.

Больше видео на нашем канале - изучайте интернет-маркетинг с SEMANTICA

![]()

Как работает фрод в жизни

Рассмотрим на практике, что считается фродом.

Лариса хочет приобрести красивую и качественную сумочку, но за низкую цену. Она просматривает интернет-магазины с предложениями и находит идеальную модель. На сайте она кладет ее в корзину, оформляет заказ и производит оплату товара. Она не учитывает, что сайт, на котором она заказала желанную сумочку и произвела оплату – небезопасный, и все данные ее банковской карты узнали мошенники.

После получения данных карты Ларисы мошенник быстро ищет метод получить ее деньги. Нарушитель находит продавца и приобретает у него товар за 10 000 рублей. Продавец приобретает у своего поставщика продукт за 7 000 рублей, и сразу его продает мошеннику за 10 000 рублей.

Лариса смотрит выписку со своей карты, и понимает, что ее денежные средства куда-то исчезают. Она идет в банк и просит разобраться и вернуть ее заработанные деньги. Банк удовлетворят заявление Ларисы и запрашивает принудительный возврат средств с продавца – 10 000 рублей, и взимает комиссию 2 000 рублей.

Итоги истории:

- Лариса вернула все деньги и ищет новое место для приобретения сумочки.

- Банк выполнил просьбу клиента и повысил свою репутацию.

- Платежный процессинг взял данного продавца во внимание. Если повторное мошенничество проявится, то платежный процессинг отказывается сотрудничать с небезопасным интернет-магазином и предоставлять услуги данному продавцу.

- Поставщик заработал деньги, возврат он не сделает. Грамотная защита от фрода – обязанность продавца.

- Мошенник остался довольным с бесплатным товаром, купленным за чужие деньги, списанные с банковской карты.

Продавец (интернет-магазин) понес убытки:

- 7 000 тыс. рублей поставщику;

- 10 000 тыс. рублей Ларисе;

- 2 000 тыс. рублей штраф банку.

Вот как фрод может навредить неопытному продавцу.

Почему опасно пропустить фрод

Самые весомые потери возникают у низкомаржинального бизнеса. К примеру, при маржинальности продаж в 2-3%, ТСП будет необходимо продать пару десятков товаров, чтобы перекрыть появившиеся убытки по одной фродовой операции. Помните, что главное в таких действиях то, что высокий средний чек ухудшает ситуацию и создает новые критерии для мошенников. Самыми востребованными категориями и отраслями для фродовых операций являются путешествия и розничная реализация товаров.

Фрод в области информационных технологий является масштабным организованным бизнесом. Интернет-преступники объединяются в группировки, которые осуществляют свои мошеннические действия в каждой сфере.

Нарушители закона делают свои сообщества в социальных сетях, на различных форумах и делают это с одной целью – улучшать навыки, собирать общие знания, делиться своим опытом и распространять наиболее оптимальные схемы атак. Все это помогает преступникам в сети получить максимальную производительность и довести несанкционированные операции до совершенства.

Какие виды фрода бывают

В 1999 г. Ф. Госсет и М. Хайленд выделили 6 типов этого мошенничества:

- Subscription fraud – контрактный тип, который представляет собой неверное указание данных при заключении договоров при абонентской оплате.

- Stolen fraud – использование украденного телефона.

- Access fraud – перепрограммирование идентификационных номеров телефонов.

- Hacking fraud – самый распространённый тип. Незаконное проникновение в систему безопасности компьютерной сети.

- Technical fraud – технический фрод, который подразумевает собой изготовление незаконных платежных карт.

- Procedural fraud – процедурный вид, который мешает бизнес-процессам.

Как можно распознать мошенничество: подозрение на фрод

Подозрение на фрод – это способ предотвратить любые несанкционированные действия мошенников.

Распознать его можно по разнообразным действиям:

- Слишком высокая скорость загрузки.

- Шаблонное поведение пользователя (равные временные промежутки между переходами на сайте).

- Минимальный временный промежуток между переходом по объявлению и покупкой.

- Разное местоположение у одного и того же клиента.

- Множество кликов с одного IP/ID.

- Время жизни потребителя - максимум 3 дня.

- Высокая активность ночью.

Как мошенник может получить данные карты

Распространенные методы перехвата персональных данных:

- Покупатель оплачивает продукт или услугу на незащищенном и непроверенном сайте (интернет-магазин с низким уровнем защиты), и персональные данные перехватывают нарушители.

- Клиент использует банкомат, который имеет скимминговое устройство. При этом человек предоставляет неограниченный доступ к денежным средствам.

- Потребитель делает покупку в интернет-магазине и оплачивает товар электронным кошельком, используя общественный Wi-Fi. После этого мошенник получает доступ ко всем привязанным к электронному кошельку картам.

Как бороться с фродом

Качественный антифрод – специализированный сервис, который гарантированно справляется со всеми манипуляциями мошенников, и не позволяет обналичивать денежные средства и приобретать продукцию по чужим банковским картам через интернет-магазин.

Фрод - язва электронной коммерции. Любая компания, которая принимает платежи на своем сайте, рано или поздно сталкивается с проблемой фрода и несет от него убытки. Чтобы оградить себя от фрода нужно постоянно держать наготове защитные механизмы и процедуры, а также регулярно проверять их эффективность. Предлагаю разобраться что к чему.

По-простому, фрод (с англ. fraud, «обман») - это когда нехороший человек оплачивает услуги ворованным платежным средством. Обычно это - кредитная карта, но иногда Фрод бывает и с PayPal.

Фрод на практике

Рассмотрим практический пример Фрода:

- Банк удовлетворяет заявку - налицо несанкционированная активность с банковской карты их клиента. Банк запрашивает принудительный возврат средств (чарджбэк) со счета продавца ($100), а также взимает комиссию $20 за то, что произошел чарджбэк. Совет 3: в обязанность продавца входит проверка платежа на мошенничество, а если будет факт мошенничества - банк взимает штраф. Банк почти всегда удовлетворяет заявку клиента (чарджбэк).

Степан - обычный человек. Доверчивый, немного наивный. Предложения увеличить доход на 10 сантиметров в месяц задевают Степана за больное место, и он оплачивает курс по увеличению дохода. Но он не учел, что сайт, на котором он производил оплату, - небезопасный, и данные его банковской карты перехватываются мошенником.

Мошенник ищет способы «слить» полученные деньги, находит продавца и покупает у него продукт за $100 с украденной карты. Совет 1: всегда хорошо иметь anti-fraud систему, которая определит Мошенника и не позволит ему даже совершить оплату на сайте.

Продавец - еще зеленый новичок, поэтому любая продажа для него - шампанское и овации. Он еще не верит во Фрод, поэтому идет к своему поставщику и покупает продукт за $80, который позже продает мошеннику, не имея ни малейшего понятия о том, что он на самом деле мошенник, а деньги ворованные. На первый взгляд, продавец заработал $20 и всё хорошо. Увы, ненадолго. Совет 2: без тщательной проверки платежа нельзя рассчитываться с партнерами.

Прошел месяц и Степану что-то невесело - доход не увеличился, а даже наоборот - деньги с банковской карты активно пропадают. Степан нервно смотрит выписку по счету и пытается понять, куда же деваются его кровно заработанные: «Так, это $100 за курс по увеличению дохода, это $20 за ужин в ресторане… А это еще что за $100? В это время я спал, я не мог совершить этот платеж, да и не заказывал я кроссовки на Амазоне!»

Степан в панике бежит в свой банк и слезно просит вернуть деньги.

Итоги истории:

Откуда берется фрод?

Если бы саму карточку украли - всё было бы понятно. Но как можно украсть данные карточки, которую Степан постоянно носит в кошельке?

Вот основные способы:

- В интернете абсолютно свободно продаются десятки тысяч данных ворованных карт и PayPal аккаунтов. И это - в открытой сети. В Dark Net этот бизнес уже давно поставлен на поток.

Степан вводит данные своей карты на сайте с низким уровнем защиты (например, без SSL-сертификата) и их перехватывает мошенник.

Степан переходит по ссылке и логинится в свой кошелек PayPal, но не замечает, что адрес домена - pavpai.com. Благодаря фальшивой странице, мошенник получает доступ к кошельку Степана и может им распоряжаться по своему усмотрению. Такие подставные сайты называют фишинг.

Степан вставил свою карту в банкомат, который оборудован скимминговым устройством. Устройство считало данные его карты и теперь у мошенника полный доступ.

Степан не позаботился о безопасности своего кошелька и в качестве пароля от интернет-банкинга установил дату своего рождения. Так как Степан - человек публичный и информация о дате его рождения общедоступна, мошеннику было несложно подобрать пароль.

Международные способы борьбы с фродом

Мы не единственная компания в мире, которая страдает от Фрода и от мошенников. Это настолько большая проблема, что ей занимаются целые государственные департаменты.

В самой основе современной финансовой индустрии лежат политики противодействия мошенничеству, отмыванию денег и финансированию терроризма.

AML

AML расшифровывается как anti-money-laundering. По-русски - противодействие отмыванию денег. Это набор процедур, законов и правил, которые нужны для того, чтобы граждане не получали доход нелегальным путем. Политики AML рекомендуют внедрять бизнесам во всем мире, как в личных интересах, так и в интересах международной борьбы с экономической преступностью.

Очень понятный и актуальный список рекомендаций придумали на съезде саммита G7 в 1989 году. Сделаю небольшую выдержку из пункта 5, которым руководствуемся мы:

В двух словах по-русски:

- Всех новых клиентов (а в идеале еще и старых) нужно идентифицировать на подлинность.

- В проверку входят документы, подтверждающие личность, фото кредитных карт, описание бизнеса и, в самых крайних случаях, источник доходов.

- В международной терминологии эту процедуру принято называть Customer Due Diligence (CDD).

- Это чтобы отпал вопрос о том, насколько законны наши действия и насколько корректно просить клиентов предоставить свои документы.

KYC

KYC (Know Your Customer), по-русски - знай своего клиента. Это часть процедуры CDD, которую должны выполнять финансовые учреждения и другие регулируемые компании. Она помогает -защититься от отмывания денег. Ее основные цели и функции:

- сбор и анализ базовой идентификационной информации (в законодательстве США это даже названо отдельным термином «Customer Identification Program» (CIP);

- проверка имени физического лица или бенефициаров юридического лица в базах «Politically exposed persons» (PEP);

- определение рисков в контексте склонности клиента к отмыванию денег, финансированию терроризма или краже личных данных;

- формирование представления о транзакционном поведении клиента;

- мониторинг транзакций клиента на соответствие с его идентификационными данными.

В разных странах есть законодательно принятые KYC процедуры . То есть мы не просто имеем право требовать документы, а просто обязаны это делать для соблюдения закона и снижения своих финансовых рисков.

CTF

CTF (Counter-terrorist financing), по-русски - борьба с финансированием терроризма. Что это такое, думаю, и так понятно. Так как понятие терроризма в России и Украине в последнее время очень размытое и не имеет границ, жалоба может прийти буквально на любой сайт, который даже косвенно связан со терроризмом и т.п.

В случае с подобными проектами жалобы приходят сразу официальные и от правоохранительных органов нашей юрисдикции, на которые мы реагируем в соответствии с действующим законодательством.

На самом деле, в мире существует много политик и стандартов по борьбе с Фродом. В следующем разделе, я расскажу, как мы справляемся с Фродом в Unihost и какие правила мы из этой практики вывели.

Риски, связанные с фродом

Как вы уже поняли, фрод - это плохо. Давайте теперь конкретизируем это «плохо» и выделим перечень рисков, которые он несет для любой компании, а также Unihost, как для хостинг-провайдера.

Прямые потери на комиссиях за чарджбэки

Все финансовые риски за транзакцию несёт продавец, как получатель средств. А значит, ему и принимать меры для противодействия мошенничеству. И если эти меры недостаточны и продавец допустил неправомерную оплату средств, то при возврате средств банк накажет продавца штрафом в $20.

Советую ввести процедуру Customer Due Diligence для всех заказов.

Абузы

На клиентов, которые используют услуги для неправомерных целей (продажа краденых кредитных карт, фишинг, DDoS-атаки и т.д.) приходят абузы. Абузы - это официальные запросы с требованием прекратить неправомерную деятельность.

Естественно, таких ненадежных клиентов нужно блокировать и возвращать им уплаченные средства. Естественно, это негативно влияет на нашу репутацию у платежного процессинга.

Репутация у платежного процессинга

Наличие чарджбэков и возвратов средств плохо отражается на репутации у платежного процессинга. Кроме того, у любого процессинга существуют ограничения на объем рефандов в процентном показателе от месячного оборота и частоту рефандов. Превышение ограничений может привести к штрафным санкциям от платежного процессинга, вплоть до полного отказа сотрудничать. Советую лишний раз проверить клиента, чем потерять партнера - платежного процессера.

Правовые риски

Правовые риски связаны с политикой противодействия отмыванию денег (AML) и несоответствия какому-либо закону или указу. Может включать в себя что угодно: начиная от штрафов, заканчивая уголовными делами.

В современном правовом поле СНГ, этот риск минимален. Но учитывать его всё равно стоит.

Чтобы минимизировать риски, внедряйте систему верификации клиента по CDD.

Система верификации в Unihost

При обращении к нам мошенника, есть два варианта развития событий:

- Приятный и недопустимый вариант. Запрашиваем документы у мошенника, неправильно определяем их подлинность и предоставляем услугу (нашу или партнеров). Банк присылает запрос на возврат средств, мы его делаем и теряем средства. Иногда теряем еще $20, если банк не стал тратить время на официальный запрос и сделал чарджбэк. Ситуация разыгрывается по сценарию со Степаном в начале статьи - у продавца остаются одни убытки.

Приятный вариант. Запрашиваем документы у мошенника и определяем, что его карта ворованная (либо человек просто отказывается проходить верификацию или не отвечает на наше письмо). Делаем возврат средств как можно быстрее - это избавляет нас от потенциальной жалобы со стороны банка, а соответственно и от чарджбэков.

Чтобы максимально снизить риски, мы верифицируем сначала транзакцию, потом клиента, а потом его заказ. Первое защищает нас от уже известных мошенников, второе - от новоявленных, а третье - от абуз.

Верификация транзакции

При новом заказе от неверифицированного клиента, мы:

- Проверяем соответствие гео-IP со страной биллинга. Очень многие мошенники платят картами из Европы и США, но сами находятся в СНГ или Китае.

Проверяем его по модулю FraudRecord. Это международная база ненадежных клиентов, мошенников и прочих нехороших.

Проверяем количество неудачных попыток оплаты. Если их менее двух - всё ОК. Если их больше - переходим к верификации клиента и ставим метку «подозрительный».

Проверяем, уникален ли IP клиента. Часто уже заблокированные из-за фрода клиенты создают новые аккаунты на другие имена.

При повторных заказах и продлениях, клиенту нужно пройти только пункт 2.

Верификация клиента

Верификация личности нужна для того, чтобы убедиться, что клиент является живым человеком и удостовериться, что платежный метод действительно принадлежит ему. Для этого мы запрашиваем у клиента документы, подтверждающие его личность.

Принимаются только документы государственного образца из следующего списка:

- Паспорт (Passport);

- Идентификационная карточка (Identity Card, он же ID) - аналог паспорта во многих странах;

- Водительское удостоверение (Driving Licence) с фотографией;

- Свидетельство о временном гражданстве (Temporary Resident Card)

- Свидетельство о временном/постоянном виде на жительство (Residence permit)

Мы тщательно проверяем все документы на соответствие госстандартам. Хотя зачастую подделка определяется с первого взгляда. Так, один из клиентов прислал паспорт с датой рождения «30 декабря 1792 года».

Для проверки платежного метода, мы требуем фото банковской карты (с видимой лицевой стороной, но закрытым CVV) или скриншот оплаты из PayPal, где видно, что оплата была совершена на нашем сайте. Этот пункт уже привычен многим.

Верификация проекта

Мы просим описать проект при заказе сервера или VPS. Причем простые «сайт для компании» или «сайт для клиента» мы отправляем обратно с просьбой рассказать подробнее: чем занимается клиент/компания, что будет размещено на сайте. Ведь клиентом может быть сайт детского порно, а это уже проблема.

Если проект планирует рассылать письма, мы требуем доказательства того, что база данных получателей была собрана самим клиентом, а сами получатели прошли double opt-in проверку.

Список проектов, которые мы не принимаем:

- DDoS-атаки других ресурсов;

- сканеры портов;

- сайты, призывающие к террористической деятельности, жестокости, насилию и т.п.;

- детское порно, зоофилия и прочая чернуха;

- исходящий спам;

- фишинговые сайты.

Заключение

Нельзя сказать, что эти меры на 100% спасают от чарджбэков или абуз. Но они значительно снижают число мошенников, которые получают доступ к услугам. Поэтому, если ваша компани еще только на пути внедрения системы верификации клиентов и заказов, советую не экономить. Известно, что жадный платит всегда.

Я надеюсь, что однажды мы будем жить в мире, где можно будет принимать всё на веру. Но до тех пор, пока этот мир еще не наступил - верификация - единственный выход. Пускай это не самый красочный или популярный аспект деятельности сферы e-commerce, но это просто необходимо. Жаль, что честные клиенты также должны проходить проверку.

Теги:

- фрод

- хостинг

- абузы abuse

- Граница между европой и азией Америка относится к европе

- Как экономить деньги при маленькой зарплате?

- Порядок получения жилищной субсидии для военнослужащих

- Лимит кассы: нормативная база и сроки установления лимита

- Полная система вычетов Алгебраическая форма комплексного числа

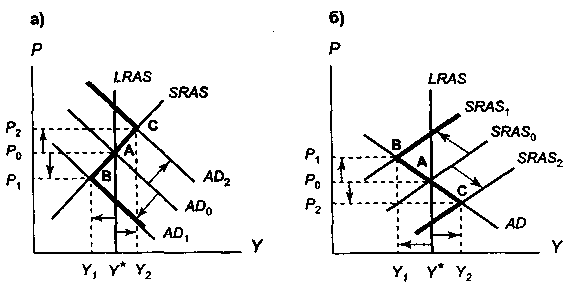

- Модель «Совокупный спрос – совокупное предложение Увеличение совокупного спроса вызывает

- Что называется периодом в физике

- Виды и типы недвижимости, их экономическая составляющая Поля инициализаторов типа

- Экономика, население и города Чеченской Республики

- Особенности проведения региональной программы материнский капитал в московской области Региональный материнский капитал программе семья

- Должностная инструкция страхового агента росгосстрах

- Учет материалов на складе и в бухгалтерии

- На вопрос «Можно ли строить дом без разрешения на строительство?

- Ип на осно какие налоги платит?

- Доходы и расходы будущих периодов Как распределить расходы, затрагивающие несколько налоговых периодов

- Экономические циклы, их особенности и виды

- Необходимо знать от чего зависят цены на жилье

- Контрольная работа: Экономическая мысль Древней Греции

- Бухгалтерские проводки по реализации товаров и услуг 1с бухгалтерия 8

- Оборотные активы организации